纸虫攻击:塔吉克斯坦出于政治动机的新监视活动

一个鲜为人知的讲俄语的网络间谍组织与一项新的出于政治动机的监视活动有关,该活动针对塔吉克斯坦的高级政府官员、电信服务和公共服务基础设施。

被瑞士网络安全公司 PRODAFT 称为 Paperbug 的入侵集被归因于名为 Nomadic Octopus(又名 DustSquad)的威胁行为者。

“受损机器的类型从个人电脑到 [操作技术] 设备,”PRODAFT 在与黑客新闻分享的一份深入技术报告中说。 “这些目标使‘纸虫’行动由情报驱动。”

攻击背后的最终动机现阶段尚不清楚,但这家网络安全公司提出,这可能是国内反对派所为,也可能是俄罗斯或中国执行的情报收集任务。

Nomadic Octopus 于 2018 年 10 月首次曝光,当时 ESET 和卡巴斯基详细介绍了该攻击者针对中亚多个国家发起的一系列网络钓鱼攻击。据估计,该组织至少从 2014 年开始就很活跃。

网络攻势涉及使用定制的 Android 和 Windows 恶意软件来攻击地方政府、外交使团和政治博主等高价值实体,这增加了威胁行为者可能参与网络监视行动的可能性。

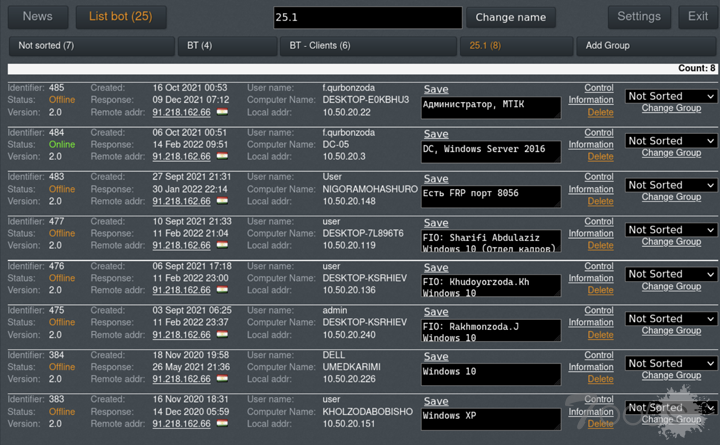

Windows 恶意软件被称为 Octopus,伪装成 Telegram 消息传递应用程序的替代版本,是一种基于 Delphi 的工具,它允许对手监视受害者、窃取敏感数据,并通过命令和-获得对其系统的后门访问权限。控制 (C2) 面板。

Gcow Security 在 2019 年 12 月进行的后续分析强调了高级持续威胁 (APT) 组织对乌兹别克斯坦外交部部署 Octopus 的攻击。

PRODAFT 的调查结果是发现自 2020 年以来由 Nomadic Octopus 管理的运营环境的结果,这使得 Paperbug 成为自 Octopus 以来该组织策划的第一个活动。

根据该公司收集的数据,威胁行为者设法获得了对电信公司网络的访问权限,然后横向移动到十几个目标,重点是政府网络、高管和具有众所周知漏洞的 OT 设备。电信网络究竟是如何以及何时被渗透的还不得而知。

“纸虫行动符合攻击中亚政府基础设施的普遍趋势,这种趋势最近变得更加突出,”PRODAFT 指出。

Nomadic Octopus 被认为与另一个名为 Sofacy(又名 APT28、Fancy Bear、Forest Blizzard 或 FROZENLAKE)的俄罗斯民族国家行为者表现出一定程度的合作,基于受害者重叠。

最新的攻击还需要使用 Octopus 变体,该变体具有截取屏幕截图、远程运行命令以及从受感染主机下载和上传文件到远程服务器的功能。 2021 年 4 月 1 日,一个这样的工件被上传到 VirusTotal。

仔细查看命令和控制 (C2) 服务器后发现,截至 2022 年 1 月 27 日,该组织成功地为总共 499 个系统设置了后门,其中一些包括政府网络设备、加油站和收银机。

然而,尽管攻击具有高风险性质,该组织似乎并不拥有先进的工具集,也不太担心在受害机器上掩盖他们的踪迹。

该公司指出:“当他们在受感染的机器上操作以窃取信息时,他们有时会不经意地在受害计算机上弹出权限弹出窗口,从而引起受害人的怀疑。” “然而,由于该组织努力将他们传输的文件命名为良性且不显眼的程序,这已得到解决。”

同样的策略也延伸到命名他们的恶意工具,该组织将它们伪装成流行的网络浏览器,如 Google Chrome、Mozilla Firefox 和 Yandex,以便在雷达下飞行。

话虽如此,Paperbug 攻击链的主要特点是使用公共攻击工具和通用技术,有效地充当该组织的“斗篷”,并使归因更具挑战性。

“操作员技能和任务重要性之间的这种不平衡可能表明操作员是由某个实体招募的,该实体向他们提供了需要在每台机器上准确执行的命令列表,”PRODAFT 说,并补充说“操作员遵循清单并被迫坚持下去。”

评论2次

信息战感觉从来没有停止过

这是信息战又要开始了