Xenomorph 银行木马:针对超过 35 家美国金融机构的新变种

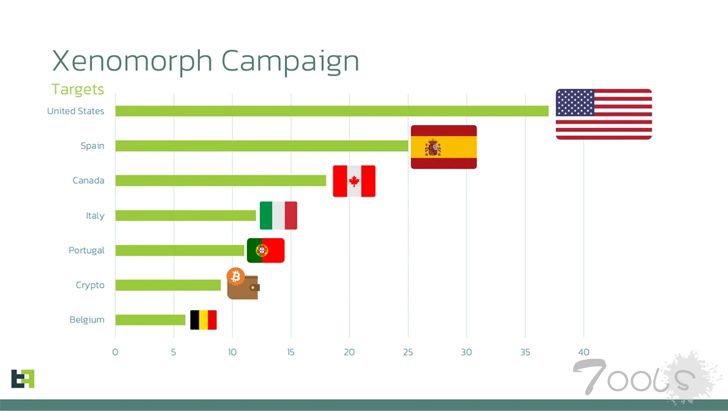

名为Xenomorph 的Android 银行木马更新版本已瞄准美国超过 35 个家庭金融机构 据荷兰安全威胁组织称,该活动利用网络钓鱼网页,旨在诱使受害者安装一些恶意的 Android 应用程序,这些应用程序的目标范围比其前身更广泛。其他主要目标国家包括西班牙、加拿大、意大利和比利时。

名为Xenomorph 的Android 银行木马更新版本已瞄准美国超过 35 个家庭金融机构

据荷兰安全威胁组织称,该活动利用网络钓鱼网页,旨在诱使受害者安装一些恶意的 Android 应用程序,这些应用程序的目标范围比其前身更广泛。其他主要目标国家包括西班牙、加拿大、意大利和比利时。

该公司在周一发布的一份分析报告中表示:“一份新列表来自美国、葡萄牙的机构和多个加密钱包添加了多个新的覆盖层,遵循去年所有银行恶意软件家族的一致趋势。”

Xenomorph是另一种名为Alien的银行恶意软件的变体,该恶意软件于2022年首次出现。同年差点,该金融恶意软件通过名为BugDrop的新入口程序进行传播,该入口程序绕过了Android 13中的安全功能。

今年3月初发现的后续版本配备了使用所谓的自动传输系统(ATS)进行欺骗的功能。

该功能允许其名为Hadoken Security的运营商通过窃取Android的访问权限来完全夺取设备的控制权,将资金从受感染的设备非法转移到攻击者控制的账户。

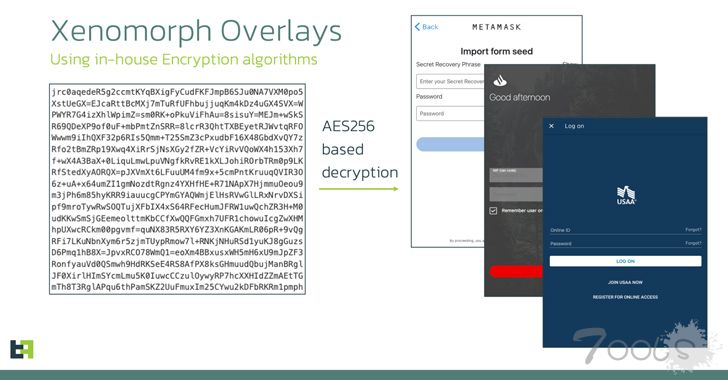

该恶意软件还利用覆盖攻击,通过在目标银行应用程序顶部显示图表登录屏幕来窃取债务和信用卡号等敏感信息。覆盖图以 URL 列表的形式从远程服务器搜索。

换句话说,ATS 框架可以自动提取凭证、访问账户余额信息、发起交易、从身份验证器应用程序获取 MFA 代币以及执行资金转账,所有这些都无需任何人工干预。

研究人员表示:“参与者在支持三星和小米设备的模块上投入了大量精力。” “考虑到这两者加起来约占整个 Android 市场份额的 50%,这是有道理的。”

最新版本的 Xenomorph 添加的一些新功能包括“防睡眠”功能(通过创建主动推送通知来防止手机屏幕关闭)、在特定屏幕坐标处模拟简单触摸的选项以及模拟另一个应用程序使用“模仿”功能。

作为长时间绕过检测的一种方法,该恶意软件在安装时会在主屏幕启动器中隐藏其图标。对辅助服务的滥用进一步使其能够授予自己在受感染设备上畅通无阻地运行所需的所有权限。

该银行木马的早期版本已伪装成 Google Play 商店中的合法应用程序和实用程序。但 2023 年 8 月中旬观察到的最新一波攻击改变了作案手法,通过提供 Chrome 浏览器更新的假冒网站分发应用程序。

调查发现,有效负载托管基础设施也被用于为 Windows 窃取恶意软件(例如Lumma C2和RisePro)以及称为Private Loader 的恶意软件加载程序提供服务,这表明威胁行为者正在针对多个操作系统。

ThreatFabric 表示:“Xenomorph 保持着极其危险的 Android 银行恶意软件的地位,具有非常通用且强大的 ATS 引擎,已经创建了多个模块,其理念是支持多个制造商的设备。”

评论0次