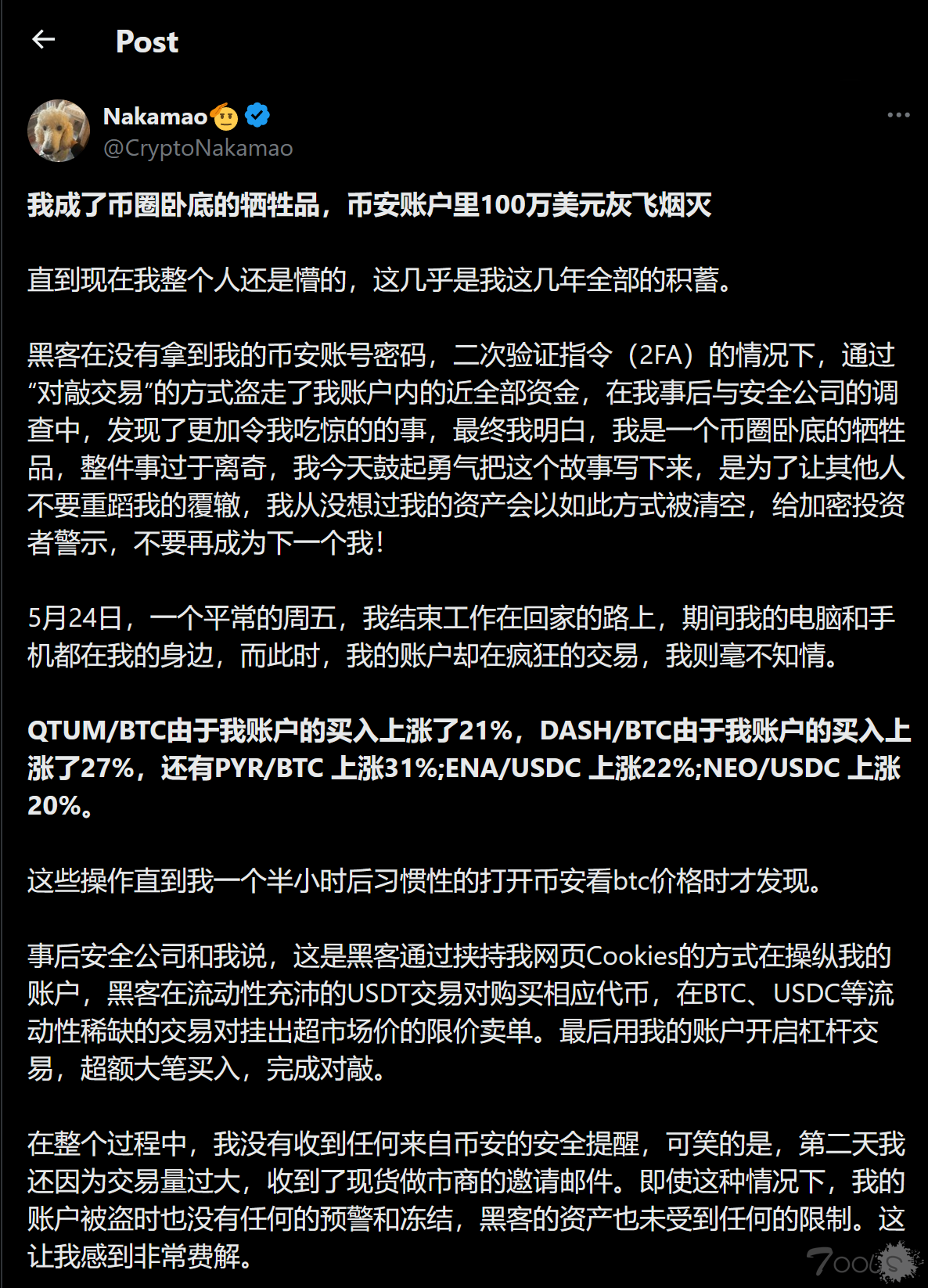

黑客通过传播恶意浏览器插件,窃取用户币安交易所账户cookies,通过对敲交易盗取100 萬美元。

黑客传播恶意浏览器插件,窃取用户币安交易所账户cookies,通过对敲交易盗取100 萬美元。

受害者因使用 Chrome 恶意插件 Aggr 导致其浏览器 Cookies 被挟持,黑客通过挟持的 Cookies 绕过密码/2FA 验证登录其币安账户,将其 100 万美元资产通过对敲方式转移。

黑客利用流动性充沛的 USDT 交易对购买代币,在流动性稀缺的交易对挂出超市场价的限价卖单,然后用受害者账户开启杠杆交易超额买入完成对敲。

而恶意插件的运行原理是收集并转发用户的 Cookies,使黑客能够劫持活跃会话,伪装成用户控制账户,绕过了密码或 2FA安全机制。

业内不知名安全专家表示:从技术层面完全可以避免用户因Cookies 泄露而导致资金被黑的问题,交易所方面在此次用户被黑事件中应承担一定或全部责任

评论4次

慢雾公众号上有文章好像就是专门分析这个类似的攻击

我测试直接copy当前浏览器bn的cookie到另一台设备且开了同样IP代理的情况下也无法成功登录,不知道文中是用的什么技术转发cookie

“从技术层面完全可以避免用户因Cookies 泄露而导致资金被黑的问题”,这个是通过什么技术呢? 验证cookie和ip不一样?

这是一个悲惨的故事,令人警醒,也为当事人表示同情。