印度安全公司Seqrite表示已发现的针对阿富汗政府雇员的钓鱼攻击会持续发生。

印度安全公司Seqrite表示建议政府层面采取应对措施,如通过威胁情报共享保持应急准备。

印度安全公司Seqrite表示,去年12月发现了一起攻击,该攻击以阿富汗总理办公室官方信函为名传播恶意文件。研究人员将该活动命名为“游牧豹”。

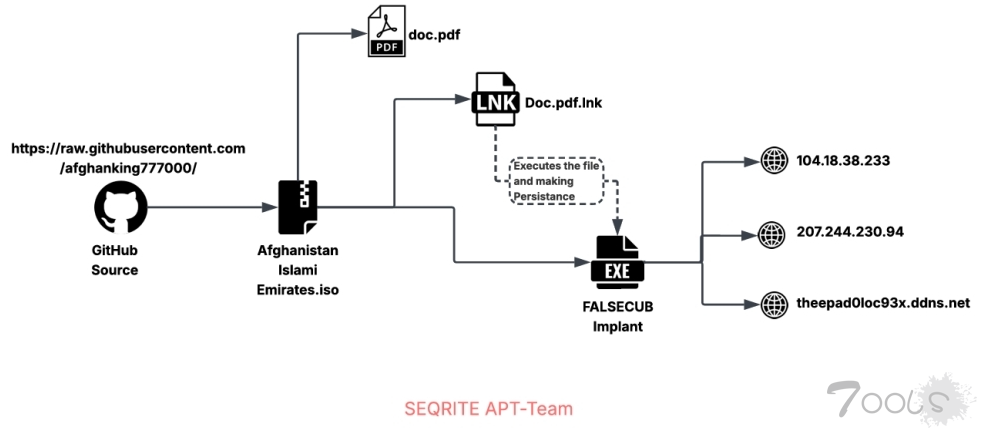

为了避免受害者怀疑,黑客使用了诸如在文件开头插入宗教问候语、与财务报告相关的官方指示以及伪造高级官员签名等诱饵。假文件一打开,便安装了一个名为“FalseCub”的恶意软件。该代码收集被感染计算机的数据并泄露给外部世界。

他们利用GitHub作为恶意载荷的临时仓库以规避调查。

调查结果是,他们获得了多项政府指导方针,包括阿富汗国防部通信和美国庇护相关文件,并将其作为未来钓鱼攻击的资料存放起来。

攻击者使用化名“阿富汗汗”,活跃于Pinterest和Daily Motion等多个平台。此次攻击所用的缩短链接已被确认是在巴基斯坦创建的。

Sekrite评估称

,他们的技术水平不高,但收集针对特定地区和机构的数据能力需要特别关注。据认为,这次攻击更可能是个人或小团体的活动,而非大型国家支持的黑客组织(APT)。

为了避免受害者怀疑,黑客使用了诸如在文件开头插入宗教问候语、与财务报告相关的官方指示以及伪造高级官员签名等诱饵。假文件一打开,便安装了一个名为“FalseCub”的恶意软件。该代码收集被感染计算机的数据并泄露给外部世界。

他们利用GitHub作为恶意载荷的临时仓库以规避调查。

调查结果是,他们获得了多项政府指导方针,包括阿富汗国防部通信和美国庇护相关文件,并将其作为未来钓鱼攻击的资料存放起来。

攻击者使用化名“阿富汗汗”,活跃于Pinterest和Daily Motion等多个平台。此次攻击所用的缩短链接已被确认是在巴基斯坦创建的。

Sekrite评估称

,他们的技术水平不高,但收集针对特定地区和机构的数据能力需要特别关注。据认为,这次攻击更可能是个人或小团体的活动,而非大型国家支持的黑客组织(APT)。

然而,鉴于他们掌握的大量政府相关文件,攻击范围很可能不仅会扩展到阿富汗,未来还会波及邻国。

研究团队诊断黑客使用的社会工程技术与实际行政程序非常相似,使官员难以现实地区分它们。滥用如GitHub等合法服务作为攻击基础设施,被解读为试图中和现有安全监控网络的行为。

然而,鉴于他们掌握的大量政府相关文件,攻击范围很可能不仅会扩展到阿富汗,未来还会波及邻国。

研究团队诊断黑客使用的社会工程技术与实际行政程序非常相似,使官员难以现实地区分它们。滥用如GitHub等合法服务作为攻击基础设施,被解读为试图中和现有安全监控网络的行为。

为了避免受害者怀疑,黑客使用了诸如在文件开头插入宗教问候语、与财务报告相关的官方指示以及伪造高级官员签名等诱饵。假文件一打开,便安装了一个名为“FalseCub”的恶意软件。该代码收集被感染计算机的数据并泄露给外部世界。

他们利用GitHub作为恶意载荷的临时仓库以规避调查。

调查结果是,他们获得了多项政府指导方针,包括阿富汗国防部通信和美国庇护相关文件,并将其作为未来钓鱼攻击的资料存放起来。

攻击者使用化名“阿富汗汗”,活跃于Pinterest和Daily Motion等多个平台。此次攻击所用的缩短链接已被确认是在巴基斯坦创建的。

Sekrite评估称

,他们的技术水平不高,但收集针对特定地区和机构的数据能力需要特别关注。据认为,这次攻击更可能是个人或小团体的活动,而非大型国家支持的黑客组织(APT)。

为了避免受害者怀疑,黑客使用了诸如在文件开头插入宗教问候语、与财务报告相关的官方指示以及伪造高级官员签名等诱饵。假文件一打开,便安装了一个名为“FalseCub”的恶意软件。该代码收集被感染计算机的数据并泄露给外部世界。

他们利用GitHub作为恶意载荷的临时仓库以规避调查。

调查结果是,他们获得了多项政府指导方针,包括阿富汗国防部通信和美国庇护相关文件,并将其作为未来钓鱼攻击的资料存放起来。

攻击者使用化名“阿富汗汗”,活跃于Pinterest和Daily Motion等多个平台。此次攻击所用的缩短链接已被确认是在巴基斯坦创建的。

Sekrite评估称

,他们的技术水平不高,但收集针对特定地区和机构的数据能力需要特别关注。据认为,这次攻击更可能是个人或小团体的活动,而非大型国家支持的黑客组织(APT)。

然而,鉴于他们掌握的大量政府相关文件,攻击范围很可能不仅会扩展到阿富汗,未来还会波及邻国。

研究团队诊断黑客使用的社会工程技术与实际行政程序非常相似,使官员难以现实地区分它们。滥用如GitHub等合法服务作为攻击基础设施,被解读为试图中和现有安全监控网络的行为。

然而,鉴于他们掌握的大量政府相关文件,攻击范围很可能不仅会扩展到阿富汗,未来还会波及邻国。

研究团队诊断黑客使用的社会工程技术与实际行政程序非常相似,使官员难以现实地区分它们。滥用如GitHub等合法服务作为攻击基础设施,被解读为试图中和现有安全监控网络的行为。

评论0次