不法分子利用虚假的Avast网站窃取用户信用卡信息

网络犯罪分子经常改进他们的技术来利用消费者的信任,最近出现了一场高度复杂的网络钓鱼活动,冒充网络安全公司 Avast。 此操作旨在通过诱骗用户相信他们正在解决错误收费来窃取敏感的财务凭证。

网络犯罪分子经常改进他们的技术来利用消费者的信任,最近出现了一场高度复杂的网络钓鱼活动,冒充网络安全公司 Avast。

此操作旨在通过诱骗用户相信他们正在解决错误收费来窃取敏感的财务凭证。

攻击者利用知名安全厂商的品牌信誉,旨在绕过用户的怀疑心理,窃取高价值的支付数据。

该骗局通过一个欺诈网站运作,该网站以惊人的准确度复制了真正的 Avast 门户网站,并使用官方配色方案,从受害者进入网站的那一刻起就建立起合法性。

该攻击手段严重依赖心理操纵,向访问者展示伪造的交易记录,显示借记金额为 499.99 欧元。

为了制造紧迫感,该网站醒目地显示警告,称取消请求必须在 72 小时内提交,同时声称超过 48 小时的交易不可逆转。

这种刻意制造的矛盾常常被惊慌失措的用户所忽略,他们只关注巨大的经济损失。

该欺诈页面通过直接从供应商的内容分发网络加载官方 Avast 徽标来进一步增强其可信度,确保视觉元素完美呈现。

固定交易金额经过精心选择,既要足够大,能够促使用户迅速采取行动,又不能显得软件订阅费用过高。

Malwarebytes 分析师发现,此次攻击活动采用了动态脚本来最大限度地影响每一位访问者。

该钓鱼页面利用一行特定的 JavaScript 代码读取本地系统时钟,并自动将当前日期插入到交易记录中。

这样一来,无论用户是在周二还是周五访问该网站,欺诈性收费都会显示为当天早上发生,从而增强了震惊效果。

该活动经过精心设计,旨在诱捕各种潜在受害者,其范围之广,包括误以为是账单错误的 Avast 实际客户,以及误以为旧帐户已续订的被遗忘的订阅者。

它还能有效地针对那些看到收费后立即担心身份被盗的非客户,让他们感到恐慌。

即使是那些想骗取不应得的退款的投机分子也会落入这个骗局,因为该网站不需要登录或许可证密钥,任何人都可以无需身份验证直接进入数据收集表单。

数据采集与规避的技术机制

该骗局的技术基础设施旨在高效地验证和窃取数据,同时维持支持互动的假象。

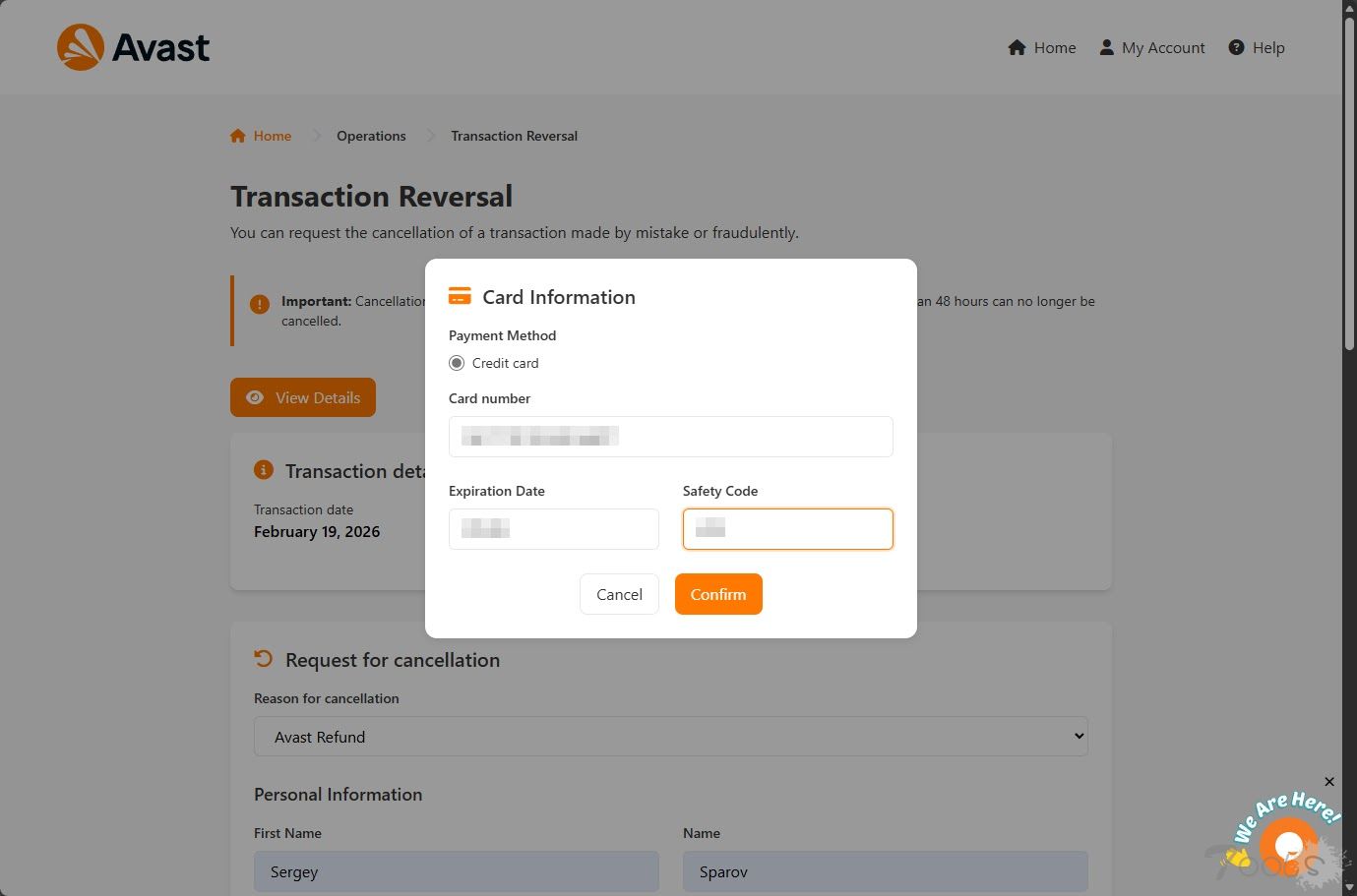

一旦受害者提交了个人联系方式,该网站就会弹出一个对话框,明确要求提供完整的信用卡信息,包括卡号、到期日和 CVV 码。

为了确保窃取的数据能够发挥作用,攻击者在页面代码中实现了 Luhn 算法。

此数学验证实时检查输入的信用卡号码的结构完整性,防止提交拼写错误或虚假号码。

仅接受有效的卡片格式,然后将这些卡片打包成 JSON 对象,并通过 POST 请求传输到名为 send.php.

该网站的独特之处在于,它还嵌入了来自 Tawk.to 的实时聊天小部件,具体使用了帐户标识符 689773de2f0f7c192611b3bf,使运营者能够与犹豫不决的受害者进行实时互动。

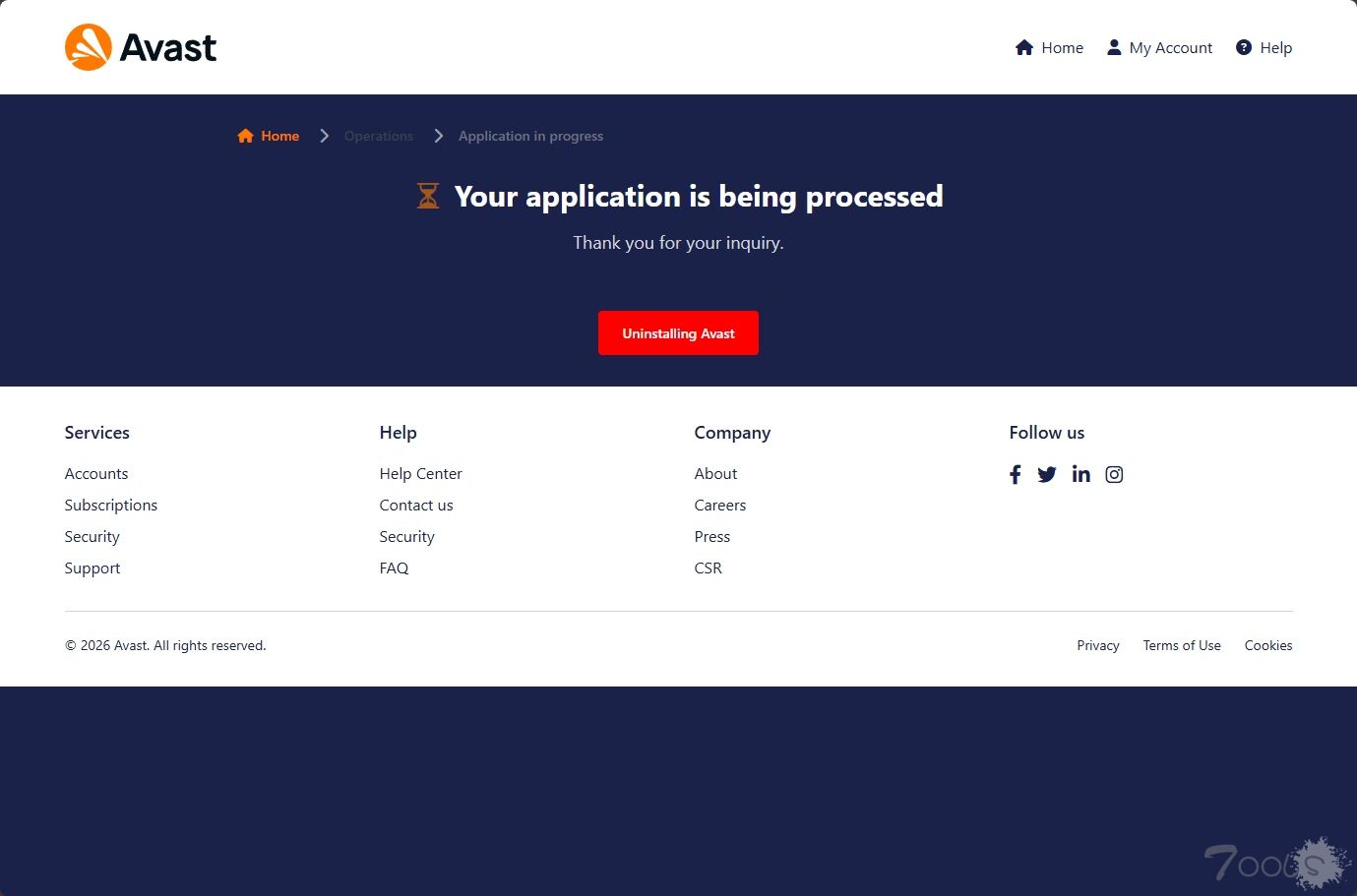

这个交互元素充当“辅助工具”,引导用户完成操作。数据被盗后,用户会被重定向到一个确认页面,这是最终的社会工程学策略,旨在移除那些可能提醒受害者正在遭受诈骗的安全工具。

为了防范此类普遍存在的威胁,用户必须识别退款欺诈的预警信号。合法商家绝不会要求提供完整的信用卡号和安全码来处理退款,因为他们已经掌握了必要的交易数据。

如果您遇到可疑收费,请直接访问公司官方网站,而不是点击未经请求的消息中的链接。

对于那些可能已经输入个人信息的人来说,至关重要的是立即联系您的银行,取消被盗用的银行卡并对任何待处理的款项提出异议。

此外,建议更改与提供给诈骗者的电子邮件地址关联的所有帐户的密码,因为这些数据会造成未来帐户被盗用的风险。

如果不确定,您还可以将可疑信息提交给 Scam Guard 等检测工具进行审核。

最后,务必保持操作系统和应用程序的更新,并使用信誉良好的安全软件进行全面扫描,以确保在交互过程中没有引入其他恶意软件或远程访问工具。

评论2次

看来要是不细心 不从官方软件渠道下载软件的话 还真挺容易中招啊

结论:该钓鱼攻击通过精准的社会工程学设计、动态内容生成技术和隐蔽的数据验证机制,实现了高转化率的凭证窃取。攻击核心包括伪造可信环境诱导恐慌心理、客户端数据预验证过滤无效卡号、实时人工交互增强可信度、数据隐蔽中继传输四大技术特征,需从流量行为、代码逻辑、交互流程三维度进行溯源防御。

L1攻击面识别:

L2假设与验证:

动态内容验证:

验证预期:显示访问当日时间戳的交易记录

Luhn算法逆向验证:

验证预期:表单提交被客户端拦截并提示格式错误

数据中继端点定位:

验证预期:返回200且无安全校验机制

L3边界/异常场景:

时间越界测试:

验证预期:确认72小时倒计时逻辑是否失效

跨域攻击场景:

验证预期:观察后端是否对特殊字符进行过滤处理

L4防御反推与修复:

客户端防御:

流量防御:

用户端加固:

注:需通过蜜罐捕获真实攻击样本进行流量全量分析,重点追踪send.php返回的JSON结构特征,建议结合被动DNS分析攻击者基础设施的地理分布模式。