“泄露行动”捣毁LeakBase网络犯罪论坛——用户数据与IP日志已被当局查获

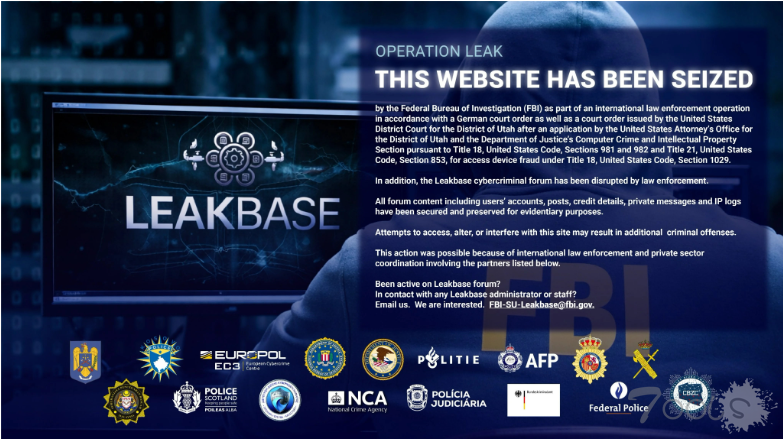

美国联邦调查局与多家国际执法机构协同行动,在一场代号为 “泄露行动” 的全球联合执法中,正式查封了知名网络犯罪论坛 LeakBase。该论坛因托管和交易被盗数据库而臭名昭著。

美国联邦调查局与多家国际执法机构协同行动,在一场代号为 “泄露行动” 的全球联合执法中,正式查封了知名网络犯罪论坛 LeakBase。该论坛因托管和交易被盗数据库而臭名昭著。

其两个主要域名 leakbase[.]ws 和 leakbase[.]la 现均已跳转至 FBI 的查封公告页面,域名服务器已被切换至 ns1.fbi.seized.gov 和 ns2.fbi.seized.gov。

此次查封行动依据德国法院及美国犹他州联邦地区法院的司法令状执行。该令状是在美国犹他州联邦检察官办公室及美国司法部计算机犯罪与知识产权处的申请下签发的。此次法律行动依据的法律包括:《美国法典》第18编第981条及第982条、《美国法典》第21编第853条,以及针对访问设备欺诈的《美国法典》第18编第1029条。

此前,FBI 已捣毁了臭名昭著、用于发起勒索软件攻击并造成数亿美元损失的 Qakbot 基础设施。

LeakBase 作为互联网上顶级的网络犯罪据点之一,专注于数据库泄露交易。自上线以来,该论坛迅速积累了大量用户群体。该平台充当了一个交易市场,威胁行为者可在此购买、出售和共享敏感的被盗数据,包括用户凭证、信用卡信息、IP 地址及企业数据库。

在对原论坛用户的警告中,查封公告页面明确指出:“所有论坛内容,包括用户账户、帖子、信用信息、私密消息及 IP 日志,均已被当局查获并留存,作为证据使用。”

当局还呼吁所有曾在 LeakBase 论坛活跃,或与其管理员、工作人员有过接触的人员主动联系,并提供了专门的举报邮箱:[email protected]。

此次行动由多国执法机构广泛参与,体现了该网络犯罪论坛的全球影响范围。

查封 LeakBase 是对数据泄露论坛生态系统的又一次重大打击,此前执法部门已多次针对主流平台采取行动。域名记录显示,.ws 域名注册于 2026 年 2 月 7 日,两个域名的最后更新日期均为查封当日——2026 年 3 月 4 日。

随着所有用户数据、IP 日志及私密消息如今落入执法部门手中,原论坛成员面临严峻的调查风险。任何试图访问、篡改或干扰已被查封网站的行为,均可能导致额外的刑事指控。

评论2次

网络不是法外之地,一起联合抓捕,天涯海角也逃不掉。

结论: LeakBase论坛数据及用户IP日志被全量封存,需立即排查与该平台的关联性。攻击面集中在用户凭证、交易记录及IP溯源路径,Sink点为执法机构已获取的原始数据,威胁主要来自历史行为的追查与数据滥用风险。

分析路径

L1 攻击面识别

L2 假设与验证

假设:

验证逻辑:

leakbase.ws/la的记录(时间范围需覆盖论坛活跃期)。L3 边界/异常场景

极端场景:

验证边界条件:

L4 防御反推与修复

防御逻辑:

验证步骤(最小可执行)

确认账户关联:

haveibeenpwned.com搜索注册邮箱,检查是否与LeakBase关联。[email protected],询问是否被记录为用户(需谨慎,可能触发调查)。IP溯源排查:

leakbase[.]ws或leakbase[.]la的记录。whois或dnsgateway.org查询IP归属,确认是否与论坛活动时间线重叠。数据残留清理:

修复建议

密钥/凭证:

IP暴露防护:

法律风险处置:

xi统加固:

关键结论:数据泄露的Sink点已失控,需优先切断历史行为链,将威胁收敛到可控范围。执法行动的持续性要求内部排查需保持长期警惕。