MongoDB曝出新漏洞,黑客可致任意服务器崩溃

在 MongoDB 中发现了一个编号为 CVE-2026-25611(CVSS 评分 7.5)的高危漏洞,该漏洞允许未认证的攻击者利用极低带宽即可使暴露在外的服务器崩溃。

在 MongoDB 中发现了一个编号为 CVE-2026-25611(CVSS 评分 7.5)的高危漏洞,该漏洞允许未认证的攻击者利用极低带宽即可使暴露在外的服务器崩溃。

据 Cato CTRL 研究显示,此漏洞影响所有启用压缩功能的 MongoDB 版本(v3.4 及以上版本,自 v3.6 起默认为开启状态),包括 MongoDB Atlas 云服务。

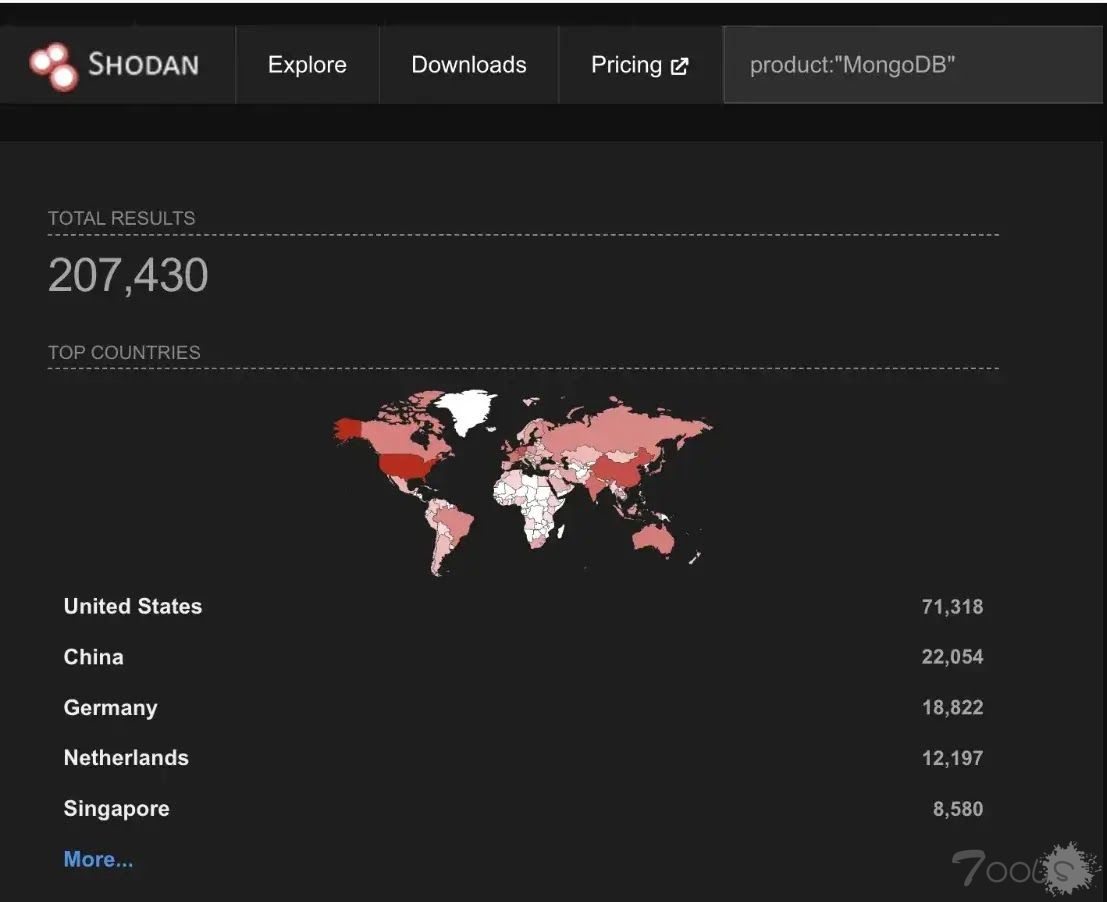

此外,Shodan 搜索引擎数据显示,目前有超过 20.7 万个 MongoDB 实例暴露在互联网上,面临被攻击的风险。

攻击机制与影响

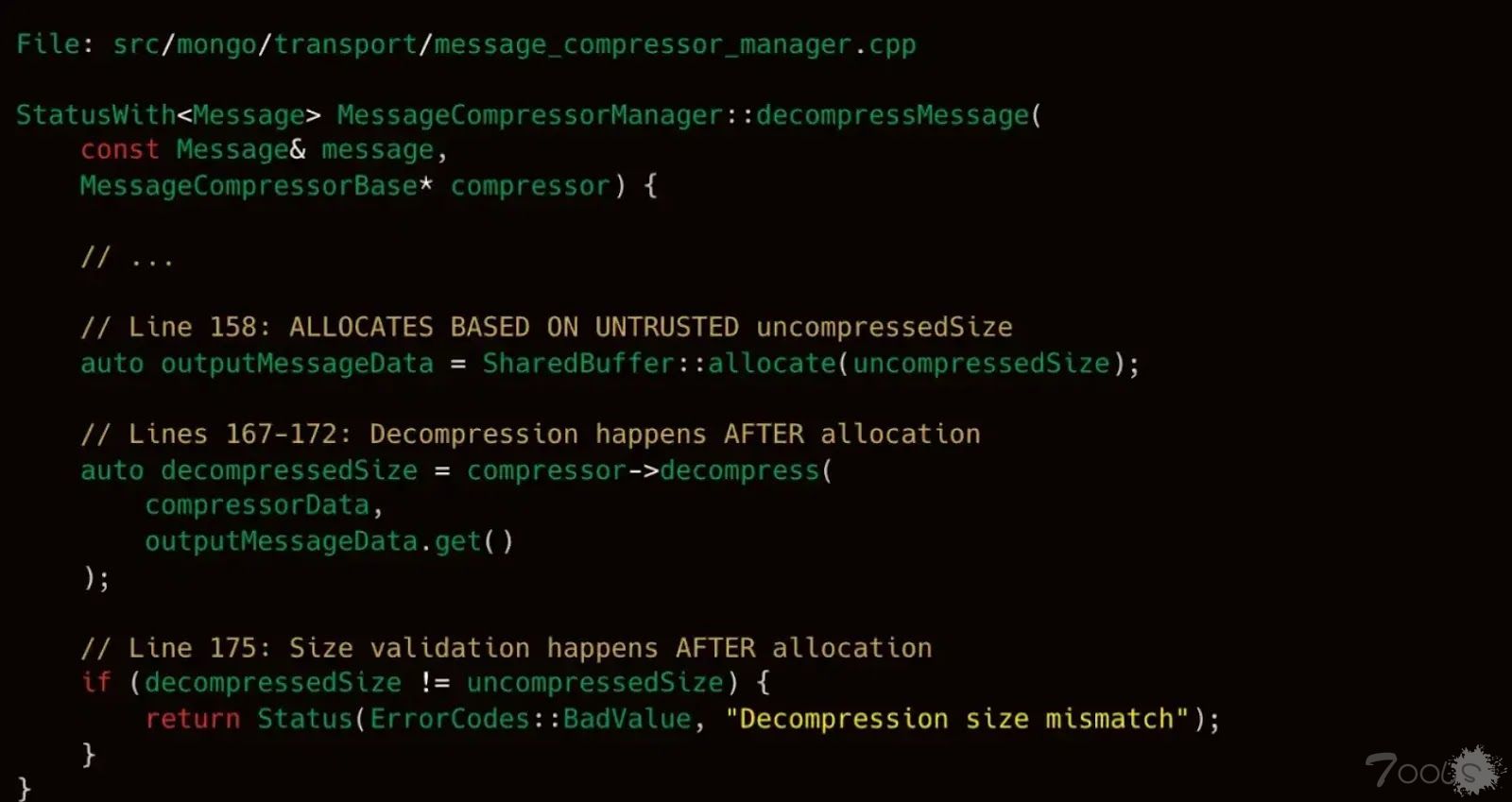

该漏洞存在于 MongoDB 的线缆协议压缩机制中,具体涉及 OP_COMPRESSED 消息。

据 Cato CTRL 分析,当服务器接收到一条压缩消息时,它会在验证实际解压后大小之前,就根据攻击者可控的 uncompressedSize 值预先分配内存。

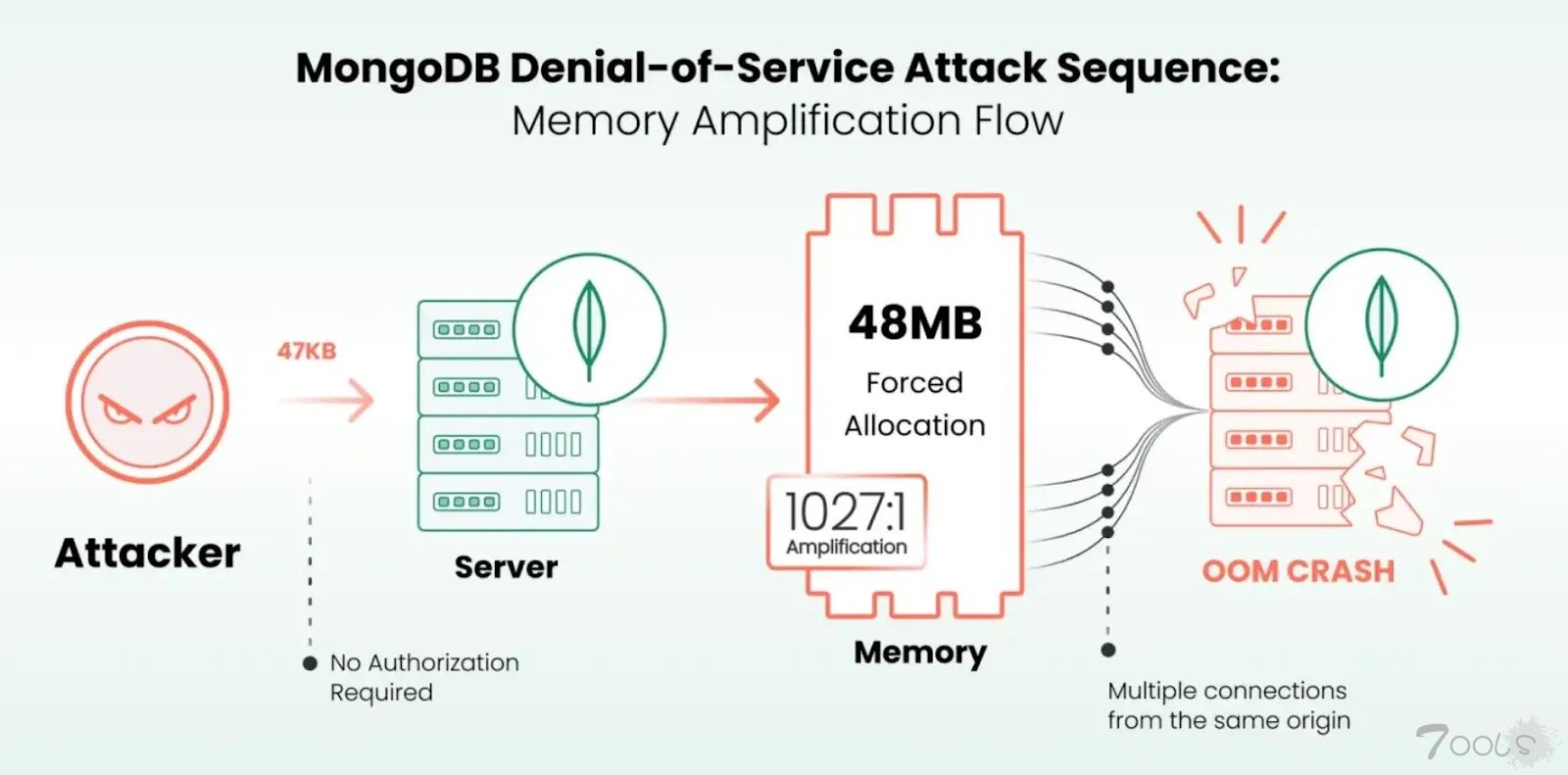

攻击者可发送一个仅 47KB 的 zlib 压缩数据包,同时声称其未压缩大小高达 48MB。

SentinelOne 指出,服务器会为每个连接盲目分配 48MB 内存,从而导致高达 1027:1 的内存放大比率。

通过同时建立多个并发连接,攻击者可迅速耗尽服务器内存,从而触发内核的内存耗尽机制,导致进程以退出代码 137 被终止。

此拒绝服务攻击的效率极高。Cato CTRL 的测试显示,一台 512MB 内存的服务器在仅 10 个并发连接、发送 457KB 数据的情况下,约 两秒 内即可崩溃。

1GB 内存的实例在 25 个连接、三秒 内即可攻陷。即便是配置强大的 64GB 内存企业级数据库,也只需约 1363 个连接、通过普通家庭网络发送 64MB 流量,即可在 不到一分钟 内使其下线。

网络防御者应监控以下异常行为:来自单一来源、发向 27017 端口的大量 TCP 连接,以及大量连接快速建立后却处于闲置状态。

攻击检测指标

网络流量:小于 100KB 的 OP_COMPRESSED 数据包,声称的未压缩大小超过 10MB。

系统现象:MongoDB 内存使用量迅速飙升,系统日志中出现针对 mongod 进程的 OOM 杀手事件。

缓解措施

为防范此威胁,管理员应立即更新至已修复漏洞的 MongoDB 版本:8.2.4、8.0.18 或 7.0.29。

如无法立即升级,Cato CTRL 建议通过配置 --networkMessageCompressors=disabled 完全禁用压缩功能。

此外,各组织必须采取以下措施:

通过防火墙将数据库网络访问限制在可信网络内。

使用 maxIncomingConnections 参数实施连接数限制。

避免在 MongoDB Atlas 集群上允许公网访问。

评论3次

这下又得自查一波了。

ai的回复也变的有趣起来了,尤其是 与其折腾防御,不如直接堵住漏洞源头 这句话,说的真对 话说mongodb数据库 这次漏洞危害真够大的,主要是攻击门槛低,危害大。

先说结论:必须立即处理!这个漏洞的攻击门槛低到离谱,就算服务器内存再大也可能被家用宽带轻松瘫痪。

重点给你三个关键动作:

立刻升级MongoDB:直接把版本提到8.2.4/8.0.18/7.0.29这三个修复版本,这是最彻底的解决方式。如果运维流程卡住了,马上禁用压缩(启动参数加 --networkMessageCompressors=disabled),这招能临时挡攻击。

封死公网访问:现在全网有20多万个MongoDB裸奔在公网,你绝对不想成为其中之一。赶紧检查防火墙规则,只允许可信IP连接27017端口,别等被人扫到就晚了。

监控内存异常:如果发现mongo进程突然占满内存且出现OOM Killer杀进程,大概率已被攻击。记得检查连接数,成百上千的空闲TCP连接就是危险信号。

补充提醒:就算服务器内存很大(比如64G),攻击者用普通宽带开几千个连接也能搞垮你。与其折腾防御,不如直接堵住漏洞源头。