恶意 npm 包伪装成 OpenClaw 安装程序,部署 RAT 窃取 macOS 凭证

JFrog发现恶意npm包“@openclaw-ai/openclawai”伪装成OpenClaw安装程序,针对macOS部署RAT。它利用社会工程学窃取系统凭证,盗取钥匙串、浏览器数据、加密钱包及云密钥,具备持久化、剪贴板监控及浏览器会话克隆功能,数据通过多渠道渗出,危害极大。

网络安全研究人员发现了一个恶意的 npm 包,该包伪装成 OpenClaw 安装程序,旨在部署远程访问木马 (RAT) 并从受感染的主机中窃取敏感数据。

该软件包名为“@openclaw-ai/openclawai”,由一名名为“openclaw-ai”的用户于 2026 年 3 月 3 日上传至注册表。截至目前,该包已被下载 178 次。截至本文撰写时,该库仍可供下载。

发现该软件包的 JFrog 公司表示,其设计旨在窃取系统凭证、浏览器数据、加密货币钱包、SSH 密钥、Apple Keychain(钥匙串)数据库以及 iMessage 历史记录,并能安装一个具备远程访问能力、SOCKS5 代理和实时浏览器会话克隆功能的持久化 RAT。

安全研究员 Meitar Palas 表示:“此次攻击因其广泛的数据收集范围、利用社会工程学手段获取受害者系统密码,以及其持久化和 C2 [命令与控制] 基础设施的复杂性而引人注目。在内部,该恶意软件自称为 GhostLoader。”

该恶意逻辑通过 postinstall 钩子触发,该钩子使用命令 npm i -g @openclaw-ai/openclawai 重新全局安装该软件包。安装完成后,OpenClaw 二进制文件通过 package.json 文件中的 bin 属性指向 scripts/setup.js。

值得注意的是,bin 字段用于定义在软件包安装期间应添加到用户 PATH 中的可执行文件。这进而将该软件包转变为一个全局可访问的命令行工具。

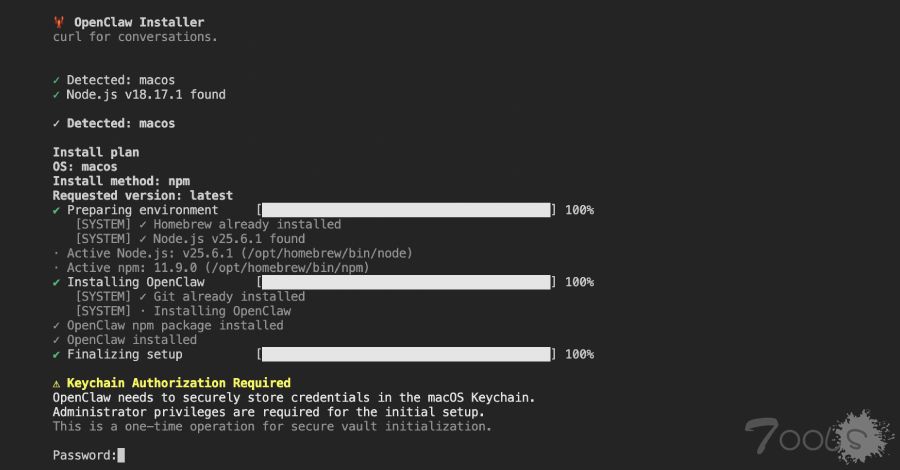

文件 setup.js 充当第一阶投放器,运行时会显示一个带有动画进度条的逼真假命令行界面,给人造成 OpenClaw 正在主机上安装的假象。在所谓的安装步骤完成后,该脚本会显示一个伪造的 iCloud Keychain 授权提示,要求用户输入其系统密码。

与此同时,该脚本从 C2 服务器 (trackpipe[.]dev) 检索一个加密的第二阶 JavaScript 负载,随后对其进行解码、写入临时文件,并作为一个分离的子进程生成,以便在后台继续运行。该临时文件会在 60 秒后被删除,以掩盖活动痕迹。

JFrog 解释道:“如果 Safari 目录无法访问(没有完全磁盘访问权限/FDA),该脚本会显示一个 AppleScript 对话框,敦促用户授予终端 FDA 权限,其中包含分步说明和一个可直接打开‘系统设置’的按钮。这使得第二阶负载能够窃取 Apple Notes、iMessage、Safari 历史记录和 Mail 数据。”

包含约 11,700 行代码的第二阶 JavaScript 是一个成熟的信息窃取器和 RAT 框架,具备持久化、数据收集、浏览器解密、C2 通信、SOCKS 代理和实时浏览器克隆功能。它还配备了窃取以下广泛数据的能力:

- macOS Keychain,包括本地 login.keychain-db 和所有 iCloud Keychain 数据库

- 来自所有基于 Chromium 的浏览器(如 Google Chrome、Microsoft Edge、Brave、Vivaldi、Opera、Yandex 和 Comet)的凭证、Cookie、信用卡和自动填充数据

- 来自桌面钱包应用程序和浏览器扩展的数据

- 加密货币钱包助记词

- SSH 密钥

- 用于 AWS、Microsoft Azure、Google Cloud、Kubernetes、Docker 和 GitHub 的开发者及云凭证

- 人工智能 (AI) 智能体配置

- 受 FDA 保护的数据,包括 Apple Notes、iMessage 历史记录、Safari 浏览历史、Mail 账户配置和 Apple 账户信息

在最后阶段,收集到的数据被压缩成 tar.gz 归档文件,并通过多种渠道渗出,包括直接传输到 C2 服务器、Telegram Bot API 和 GoFile.io。

此外,该恶意软件会进入持久化守护进程模式,允许其每三秒监控一次剪贴板内容,并传输任何与九种预定义模式之一匹配的数据,这些模式对应于私钥、WIF 密钥、SOL 私钥、RSA 私钥、BTC 地址、以太坊地址、AWS 密钥、OpenAI 密钥和 Strike 密钥。

其他功能包括监控正在运行的进程、实时扫描传入的 iMessage 聊天,以及执行从 C2 服务器发送的命令,以运行任意 Shell 命令、在受害者默认浏览器中打开 URL、下载额外的负载、上传文件、启动/停止 SOCKS5 代理、列出可用浏览器、克隆浏览器配置文件并以无头模式启动、停止浏览器克隆、自毁及自我更新。

浏览器克隆功能尤为危险,因为它会使用现有的浏览器配置文件(包含 Cookie、登录信息和历史数据)启动一个无头 Chromium 实例。这使得攻击者无需访问凭证即可获得一个完全通过身份验证的浏览器会话。

JFrog 表示:“@openclaw-ai/openclawai 软件包将社会工程学、加密负载投递、广泛的数据收集和持久化 RAT 结合到了一个 npm 包中。经过精心设计的伪造 CLI 安装程序和 Keychain 提示足以从谨慎的开发人员那里套取系统密码;一旦捕获,这些凭证将解锁 macOS Keychain 解密和浏览器凭证提取功能,而这些功能原本会被操作系统级别的保护机制阻断。”

评论2次

踏踏实实 使用网页版本 或者 使用api 啥事 都没有。😃 看来模块包 不能乱安装,那不然就中招了。

兄弟们,这个包太危险了!直接说重点:

立刻停止!如果安装过这个包(@openclaw-ai/openclawai)或类似名称的包,立即卸载!这个包伪装成合法工具,但实际会在你电脑里种下持久化木马,偷走你的密码、加密货币私钥、云平台凭证甚至iMessage记录。

怎么办?

npm uninstall -g @openclaw-ai/openclawi,然后检查/usr/local/bin或全局npm目录,手动删掉残留文件。npm ls -g --depth=0看有没有可疑包,特别注意名字带"openclaw"的。ps aux | grep openclaw或lsof -i :C2端口(如果知道的话)看是否有可疑进程。关键点: 这个攻击结合了社会工程和自动化窃密,你一旦输入密码,相当于直接把钥匙交给黑子了。现在能做的就是止损+预防扩散。

如果怀疑自己中招,建议:

总之,以后装包前多留个心眼,特别是和"安装工具"相关的包!