高危LangSmith账户接管漏洞使用户面临风险

Miggo Security 研究人员在 LangSmith 中发现了一个严重漏洞,追踪编号为 CVE-2026-25750,该漏洞可能导致用户令牌被窃取并最终导致账户完全被接管。

Miggo Security 研究人员在 LangSmith 中发现了一个严重漏洞,追踪编号为 CVE-2026-25750,该漏洞可能导致用户令牌被窃取并最终导致账户完全被接管。

作为调试和监控大型语言模型数据的核心平台,LangSmith 每日处理数十亿事件,这使得该漏洞成为企业级 AI 环境中的一个高风险安全问题。

该漏洞源于 LangSmith Studio 内一个不安全的 API 配置功能。该平台使用了一个灵活的 baseUrl 参数,允许开发者引导其前端应用从不同的后端 API 获取数据。

在补丁发布前,应用程序默认信任此输入,而未验证目标域名。

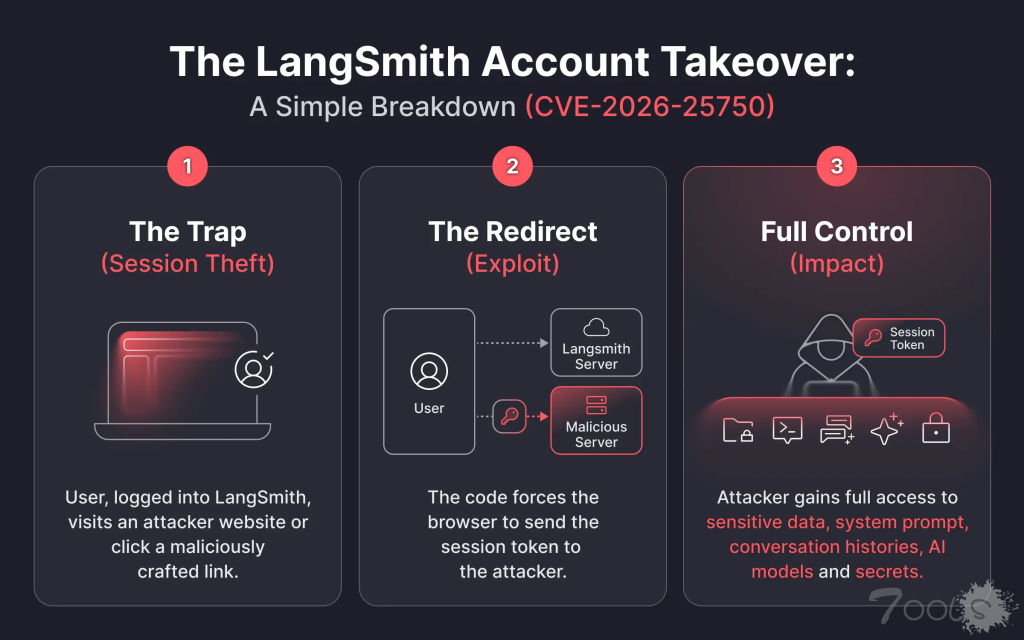

这种验证缺失造成了严重的安全缺口。如果已认证的 LangSmith 用户访问了一个恶意站点,或点击了一个包含攻击者控制的恶意 base URL 的特制链接,其浏览器会自动将 API 请求和会话凭证路由到攻击者的服务器。

LangSmith 账户接管漏洞

利用此漏洞无需采用传统的网络钓鱼策略诱骗用户手动输入凭据。相反,攻击会利用受害者的活动会话在后台悄然执行。

攻击流程始于当已认证的受害者访问一个恶意网页,或一个被恶意 JavaScript 攻陷的合法网站时。该脚本随后强制浏览器加载一个指向攻击者服务器的特制 LangSmith Studio URL。

因此,受害者的浏览器会无意中将其活跃的会话凭证发送到恶意域名,而非默认服务器。

攻击者截获会话令牌后,拥有五分钟的时间窗口,可在令牌自动过期前劫持账户。

在AI可观测性平台发生账户接管,会带来远超标准未授权访问的独特风险。

获得LangSmith账户控制权的攻击者可以查看详细的AI追踪历史记录,其中通常保留用于调试的原始执行数据。

成功利用漏洞后,威胁行为者能够读取从内部数据库返回的原始数据,可能暴露专有源代码、财务记录或敏感的客户信息。

此外,攻击者可以窃取定义组织AI模型专有行为和知识产权的系统提示词。

他们还可以劫持账户以修改项目设置,或完全删除关键的可观测性工作流程。

缓解措施与更新

据Miggo报告,LangChain通过实施严格的白名单源策略修复了该漏洞。

该平台现在要求域名必须在账户设置中预先明确配置为可信源,之后才能被接受作为API基础URL。任何未经授权的base URL请求都将被自动阻止。

根据2026年1月7日发布的官方LangSmith安全公告,目前没有证据表明该漏洞已在野外被积极利用。

云客户无需采取任何操作,因为LangSmith云平台已于2025年12月15日完全修复了该漏洞。

然而,自托管管理员必须立即将其部署升级到LangSmith 0.12.71版本,或Helm chart langsmith-0.12.33及更高版本,以确保其环境得到保护。

评论1次

这个漏洞风险确实挺高的,赶紧看看自己是不是受影响的!1️⃣ 自托管用户赶紧升级到0.12.71版本(重点!这点必须马上做)2️⃣ 检查账户设置里的白名单,确认baseUrl只允许信任的域名3️⃣ 近期留意账户异常操作记录,特别是非工作地登录提醒云用户暂时不用慌,但最好也排查下有没有可疑的API请求。虽然官方说还没被利用,但这种能直接拿账户的漏洞还是防着点好,毕竟黑客可能还没大规模行动呢。