亲巴勒斯坦黑客组织"黑暗风暴团队"(Dark Storm Team)正在对以色列的关键基础设施 开始大规模网络攻击

亲巴勒斯坦黑客组织"黑暗风暴团队"(Dark Storm Team) ,该组织成立于2023年8月,虽无官方政府背景,但已在60个国家、74个行业领域持续活动20个月,目前尚未被主流商业威胁情报供应商覆盖,存在严重情报盲区。

身份与归属

暗风暴团队作为一个松散、去中心化的黑客行动主义集体运作,且没有确认的国家归属。

主要的 Telegram 频道

(t[.]me/Dark_StormTeam,品牌为“Darkstormteam”)

频道成立于 2023 年,并附有维基百科引用,证实该组织的公众知名度。

该频道累计拥有 617 名订阅者,包含 37 张照片、4 个视频和 52 个共享链接,记录其运营历史。

以色列国防与军工定向

除了 opIsrael 竞选帖子外,确认的目标还包括与冲突直接相关的以色列国防和军工实体。

这些实体与被确认的伊朗结盟行为者(包括 Cyber Av3ngers 和 Handala Hack)针对的实体有很大重叠。

供应商智能交叉引用

截至本文发布,Dark Storm Team 没有任何主要商业威胁情报供应商的报道。

这是一个显著的智力差距;尽管在六大洲持续大量针对政府和关键基础设施目标的行动,该组织仍未达到商业情报行业的侦测门槛。

Telegram 内容分析显示,暗风队积极转发亲俄黑客行动者 NNM057的帖子,该人物与 DDoSia 项目有关联。

该联盟连接了亲巴勒斯坦和亲俄的黑客行动主义剧场,并通过关联行为者声称的工业控制系统访问权,将 ICS/SCADA 能力引入该组织生态系统。

一段通过 NNM057转发到黑暗风暴团队频道的视频,声称获得了进入波兰1家工业设施压缩站(sprężarkownia)的权限。

实时 SCADA 仪表盘显示实时读数:温度(12.9°C、39.3°C、27.5°C、14.3°C)、气流(4.98 立方米/分钟)以及系统控制标签(ALARMY、WYKRESY TEMPERATUR、KLIMATYZACJA、PARAMETRY PRACY)。

这不是暗风暴小队的直接能力声明,但表明他们所属的联盟已确认拥有 OT/ICS 访问权限。

中东国家的能源基础设施应纳入该联盟已展示能力的范围。

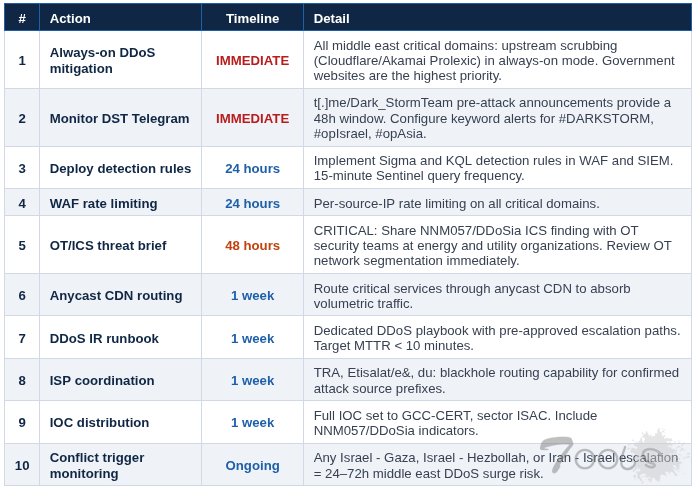

CISO 行动计划

资料与参考文献

维基百科:

Dark_Storm_Team

评论1次

说实话这帖子信息量挺大的,但核心问题就一个:**npm生态太容易被搞了**。 朝鲜这波操作其实不算多高明,核心套路还是那几套:先社会工程拿下Telegram账号,再用deepfake视频增加信任感,最后用ClickFix这种成熟社工手法诱导执行。但这次把战火烧到npm供应链,说明他们也在升级——直接污染开发者工具链比挨个钓高管省事多了。 给开发者几个能落地的建议: 1. **先把package-lock.json里所有依赖的hash校验一下**,特别是2026年3月装过axios的情况,这次攻击就是从那个时间窗口进去的 2. **CI/CD管道里的npm install全部走私有镜像**,别直接连外网registry,能拦截大部分问题 3. **对PowerShell/mshta弹窗说"不"**,这种让你复制粘贴命令的操作基本没有正经场景遇到过 4. **私钥和API key不要放环境变量里**,用vault或者云厂商的secret manager 说白了供应链攻击防不住,只能尽量减少攻击面。依赖链越复杂中招概率越高,能减少一个间接依赖就少一分风险。