文章列表

GitHub Actions 中的提示注入漏洞影响财富 500 强企业

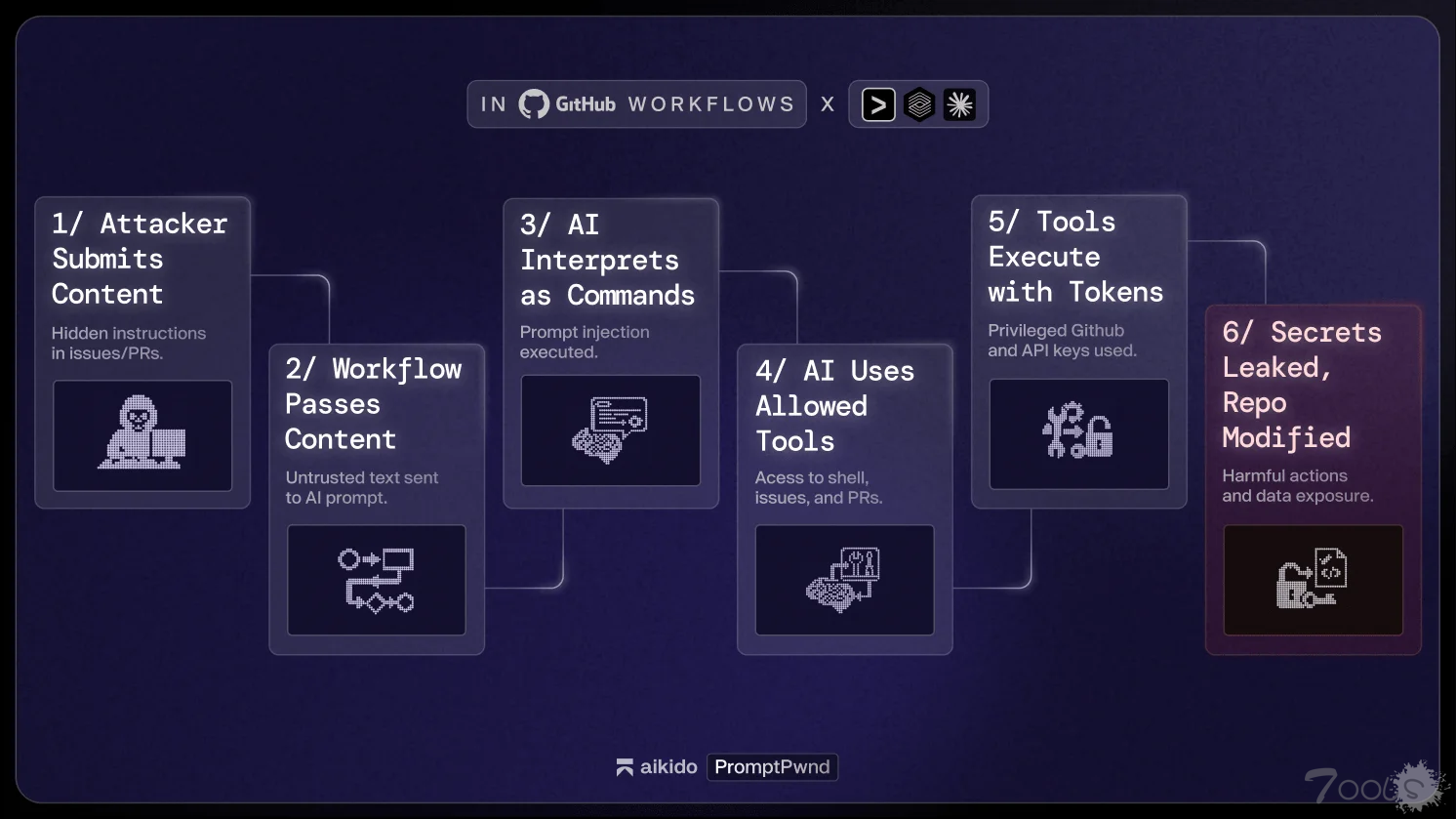

网络安全公司 Aikido Security 发现了一种名为“PromptPwnd”的新型提示注入漏洞。这些漏洞会影响集成了人工智能代理(包括谷歌的Gemini CLI、Claude Code和OpenAI Codex)的GitHub Actions和GitLab CI/CD流水线。目前已确认至少有五家财富500强企业受到影响,且有证据表明该问题影响范围广泛。最早发

React (CVE-2025-55182) 和 Next.js (CVE-2025-66478) 存在严重的远程代码执行 (RCE) 漏洞

2025年12月3日,React团队公开披露了CVE-2025-55182,这是React Server Components中的一个严重漏洞,允许未经身份验证的远程代码执行。该漏洞源于react-server包对React Server Components“Flight”协议处理中不安全的反序列化。该漏洞的 CVSS 评分为 10.0(严重)。攻击者可以通过向任何 React 服务

韩国电商网站Coupang泄露3,370万名用户的多种敏感信息 泄露源头似乎是内鬼

韩国知名电商网站 Coupang 出现超大规模的数据泄露事件,此次数据泄露事件影响高达 3,370 万名用户 (韩国总人口为 5,166 万),最初该公司认为数据泄露影响 4500 个账户,进行深入调查后发现大部分用户数据都被泄露。2025 年 11 月 18 日,该公司发现 4,500 个账户似乎受到未经授权的访问,随后其安全团

知名扩展程序WeTab和Infinity V+等被发现恶意劫持用户 收集用户方方面面的私密信息

网络安全公司 KOI 日前曝光中国软件开发商重庆哨兵科技电子商务有限公司持续多年的恶意行为,该公司通过旗下的多款扩展程序收集用户方方面面的私密信息进行谋利,严重侵害用户的数据安全。统计显示该公司开发的扩展程序累计下载量达到 430 万次,攻击者发动长达七年的恶意浏览器扩展活动,恶意活动最早

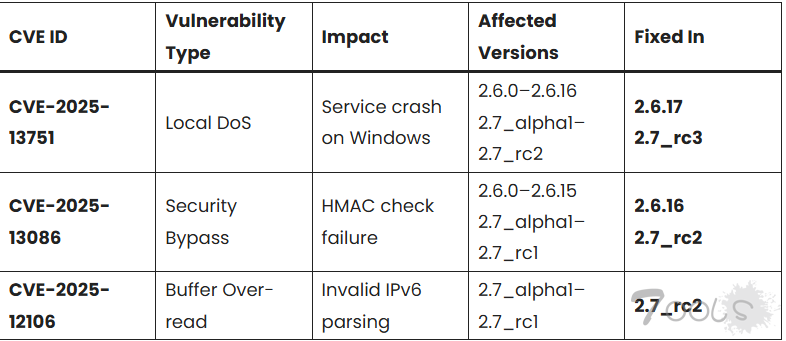

OpenVPN 漏洞允许黑客触发 DoS 攻击并绕过安全检查

OpenVPN 发布了针对其 2.6 稳定版和 2.7 开发分支的关键安全更新,修复了三个可能导致本地拒绝服务 (DoS)、安全绕过和缓冲区越界读取(Buffer Over-read)的漏洞。包含在最新发布的 2.6.17 和 2.7_rc3 版本中的补丁,修复了从 HMAC 验证中的逻辑错误到 Windows 交互式服务中的稳定性缺陷等一系列问题。

密码管理器容易被黑客攻击——以及如何保护自身安全

根据2024年的一项研究,平均每个互联网用户拥有约168个个人账户密码。这比四年前的统计数据大幅增长了68%。考虑到跨账户共享凭证以及使用容易被猜到的密码所带来的安全风险,我们大多数人都需要帮助来管理这些登录信息。密码管理器正是在这种情况下应运而生:它能够帮助我们存储和记住每个在线账户所需

法国足球协会报告数据泄露——黑客入侵俱乐部软件管理控制界面

法国足球协会(FFF)证实发生了一起重大网络安全事件,导致会员和授权用户的个人数据被盗。该联合会透露,网络犯罪分子已经渗透到全国各地足球俱乐部用于管理会员资格和日常运营的集中式管理软件中。根据披露的信息,此次数据泄露并非软件漏洞所致,而是通过被盗用的用户帐户获得的未经授权的访问。此

百事中国(pepsi.com.cn)某系统弱口令漏洞

百事中国(pepsi.com.cn)某系统弱口令漏洞

CC/CloudCone开启2025年“黑五”促销:VPS价格$10.59/年起,循环折扣续费同价

CloudCone是来自美国的一家极具性价比的互联网主机托管服务商,它不仅提供便宜好用的VPS主机托管服务,同时还提供邮箱主机、独立主机服务、CDN加速服务等等。CloudCone在更换了老板后品质依然优秀,目前测试而言其VPS产品及售后服务并没有下滑。CloudCone家的VPS确实性价比非常高,且支持支付宝,方便

无印良品因供应商(日本雅虎旗下)遭受勒索攻击导致物流中断 被迫关闭门店

日本零售业巨头无印良品 (MUJI) 因其物流配送合作伙伴 ASKUL 遭受勒索攻击后导致物流中断,随后无印良品被迫关闭门店开始调查到底有多少系统、库存、物流系统受到影响。ASKUL 是日本雅虎旗下的大型 B2B 和 B2C 办公用品和物流电子商务公司,该公司在日本当地时间上周日遭到勒索软件攻击,其系统被感染