新闻资讯

APT C-23黑客使用新的Android间谍软件变体来瞄准中东用户

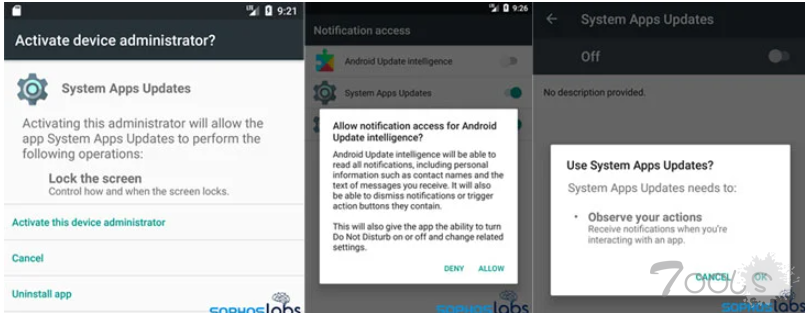

一个以打击中东目标而闻名的威胁行为者再次发展了其Android间谍软件,其增强的功能使其更隐蔽,更持久,同时冒充看似无害的应用程序更新,以保持在雷达之下。Sophos威胁研究员Pankaj Kohli在周二发布的一份报告中表示,新变体"将新功能整合到他们的恶意应用程序中,使其对用户的行为更具弹性,用户可能

微软研究人员发现网络攻击者对长密码进行暴力穷举的手段失去兴趣

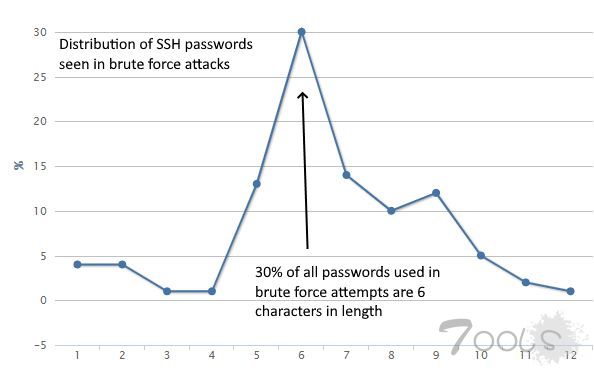

"77%的尝试使用了1到7个字符的密码。超过10个字符的密码只出现在6%的情况下。"他在微软担任欺诈主管,他的任务是创建看起来合法的蜜罐系统,以研究攻击者的趋势。在他分析的样本数据中,只有7%的暴力攻击尝试包括一个特殊字符。此外,39%的人实际上至少有一个数字,而且没有一个暴力尝试使用包括空格的

2019-2021:国外20家网络安全初创企业简介

安全初创企业往往是试图解决关键长期问题的创新领头羊。此处为读者奉上其中颇具看点的几家,这几家安全初创企业解决的是多云安全、身份管理、零信任等方面的问题。如果想要知道网络安全领域的新动向,那看初创安全供应商正在做什么就对了。他们往往从创新想法开始,不受已成型主流方法的限制。初创企业

美英等国发出严重警告,微软、Fortinet的漏洞正在被“滥用”

美国、英国和澳大利亚等国的网络安全机构发布联合声明,称疑似受伊朗政府资助的攻击者,正在积极利用Fortinet和Microsoft Exchange ProxyShell的漏洞。攻击者利用漏洞获得受害者系统初始访问权限后,开始窃取数据和部署勒索软件。漏洞“泛滥”多部门惨遭其害据美国网络安全和基础设施安全局(CISA)、联

零信任、微分段:网络安全的进一步演变

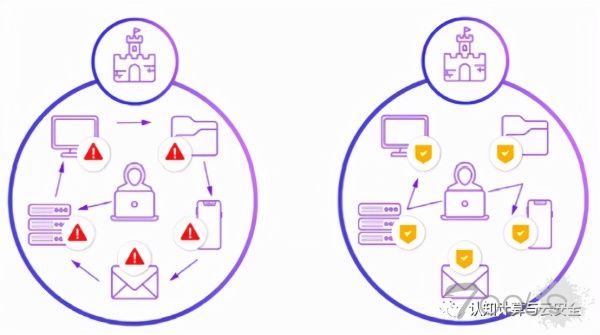

微分段使用虚拟化技术在网络中创建日益细化的安全区域。通过应用高度集中的安全策略,微分段将安全性从简单地识别 IP 地址转变为仅根据用户的身份和角色授予用户访问他们需要的应用程序和数据的权限。然后安全就变成了个人用户,限制了网络内危险的横向移动。这些策略可以通过位置和设备进一步细化,一

隐藏在挖矿活动下的木马病毒

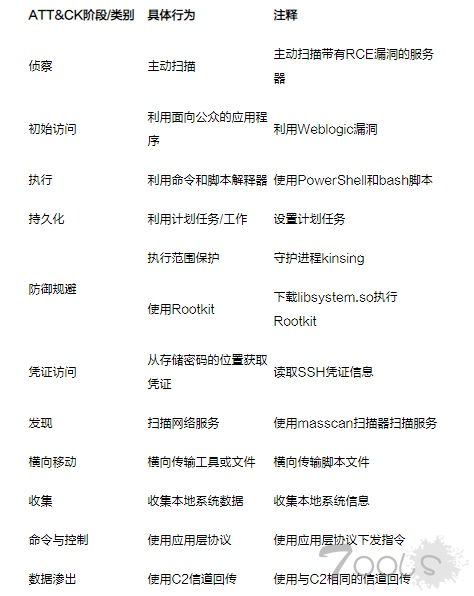

H2Miner挖矿组织自2019年出现,持续活跃,同时向Linux与Windows双平台传播恶意脚本,最终下载门罗币挖矿程序以及其他后门、端口扫描工具等。H2Miner主要使用RCE漏洞进行传播,研究人员本次捕获到的样本利用了CVE-2020-14883(WebLogic RCE漏洞)进行传播。详情H2Miner挖矿组织在Linux平台上传播Kinsing僵

你的手机有可能被这七种方法入侵

移动设备的安全性通常高于电脑的安全性,但很多用户仍然可能被迷惑,智能手机仍然可能被黑客入侵。人们需要注意安全使用手机的一些事项。智能手机革命本应为科技行业推出安全计算平台提供第二次机会。与具有漏洞的电脑和易受攻击的服务器不同,移动设备据称被锁定可以不受恶意软件的影响。但事实证明,

企业在2022年将面临的主要网络安全威胁

网络攻击者在2021年采用了一些成功的攻击策略,其中包括那些与勒索软件、社交媒体以及对远程工作依赖性转变相关的头条新闻。预计他们将把这些措施应用在政治活动中(例如选举),并变得更加复杂,从而有可能在全球范围内造成更大的破坏。来自网络安全厂商的工程师和安全架构师提供了对2022年网络威胁格局

零信任安全的四个特点

日益增长的科技需求,促进了云计算、AI、物联网、大数据等新兴技术的发展,同时,数字化转型让企业业务与新技术得到了深度融合,在这样的背景下,互联网安全事件发生的次数越来越多,企业的安全管理面临着巨大的挑战。为了将模糊的网络安全边界分清,零信任安全应运而生!什么是零信任呢?零信任打破了传

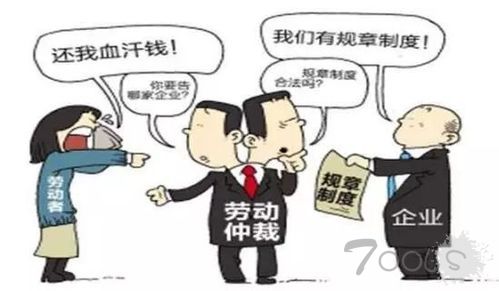

徐昊律师对HW服务费支付纠纷的分享【T00ls法律讲堂第四十八期】

近期一直有关于参加HW的选手,不能及时足额结算款项,引发了很多纠纷,现在徐昊律师关于部分事项简单分享以下几点。一、你和对方的关系你和受聘单位之间的关系是劳务关系,并非劳动关系。劳动关系是指企业和员工之间签订劳动合同、发放工资、交纳社保的基础上,员工需要遵守企业各项规章制度的归属关系