新闻资讯

研究人员在NGINX最新版1.31.0中发现新的远程代码执行漏洞 暂时不会公布细节

独立安全研究实验室 NEBULA SECURITY 日前在社交媒体上透露反向代理服务器 NGINX 1.31.0 版中的全新远程代码执行漏洞,该漏洞与 NGINX 此前版本中的漏洞不同,但考虑到当前漏洞尚未修复因此该实验室会在 30 天后再公布漏洞信息。从演示视频来看该漏洞应该与此前的漏洞类似,也就是发生在堆内存缓冲区中

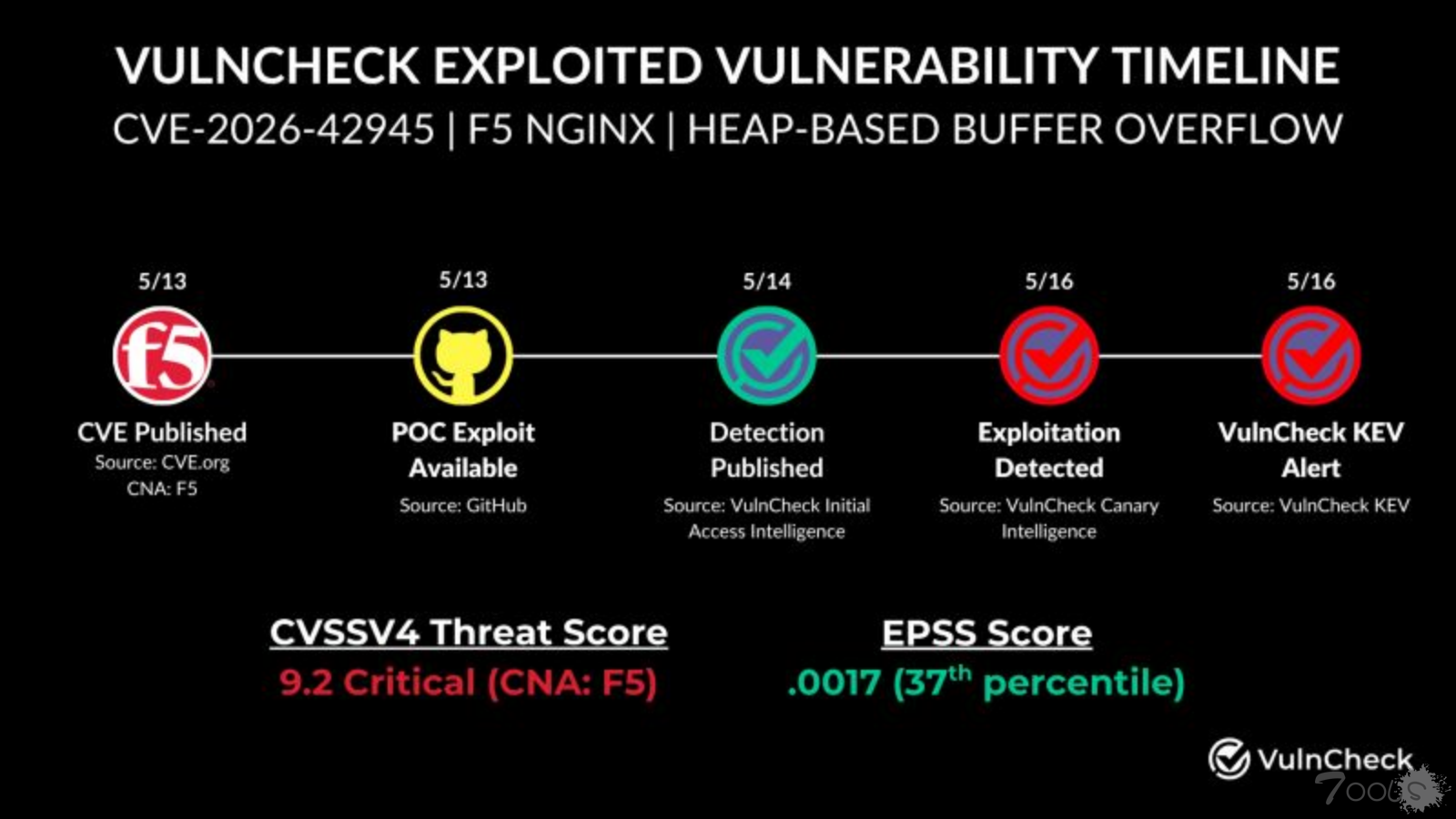

NGINX堆缓冲区溢出漏洞已经开始被黑客利用 安全公司提醒用户尽快升级

上周知名的开源反向代理服务器 NGINX 披露高危安全漏洞,该漏洞编号 CVE-2026-42945,漏洞评分达到 9.2 分,而且漏洞自 2008 年发布的 NGINX 0.6.27 版开始引入、潜伏 18 年后才被安全研究人员发现。为修复该漏洞 F5 公司已经发布 NGINX 1.30.1 和 1.31.0 版进行修复,NGINX 在全球市场份额约有 30%,

OpenAI受TanStack供应链攻击影响被窃取数据 基于安全考虑OpenAI再次轮换证书

近期黑客针对 NPM 生态系统发起多次供应链攻击,而 OpenAI 已经连续两次成为供应链攻击的受害者,据该公司发布的安全公告,其员工受到 TanStack 供应链攻击事件影响,黑客可能已经窃取 OpenAI 的代码签名证书。基于安全考虑 OpenAI 宣布将轮换代码签名证书,防止黑客通过窃取的代码签名证书发布携带后

美国制药制造企业West Pharmaceutical Services披露遭遇数据窃取与系统加密攻击

West Pharmaceutical Services是一家在标准普尔500上市的美国制药公司,年收入超过30亿美元,在全球拥有10,800多名员工。该公司专门从事注射药物包装,注射器和小瓶组件,遏制系统,和药物输送设备。网络攻击引发的回应不可避免地扰乱了该公司的全球业务运营。该公司表示,它已经恢复了支持运输和制造

全球互联网关键基础设施NGINX出现高危漏洞 仅需发送特制HTTP请求即可拿下服务器

F5 旗下的 NGINX 是全球使用量极高的反向代理服务器,NGINX 也是全球互联网的关键基础设施,现在安全研究公司披露该软件出现的高危安全漏洞,该漏洞编号为 CVE-2026-42945,NGINX 脚本引擎中存在已经 18 年的堆缓冲区溢出问题。攻击者只需要向暴露的 NGINX 服务器发送经过精心构造的 HTTP 请求即可远程

GitLab 存在严重漏洞,可发起 XSS 和未经身份验证的 DoS 攻击

威胁行为者一直在寻找基础设施的弱点,而 GitLab 中新发现的一批漏洞恰好为他们提供了一份危险的路线图。2026 年 5 月 13 日,GitLab 发布了紧急安全更新,以解决多个高危漏洞。这些漏洞可能允许攻击者劫持浏览器会话或彻底崩溃关键的 CI/CD 管道。如果您管理的是自托管的 GitLab 实例,那么打补丁不再

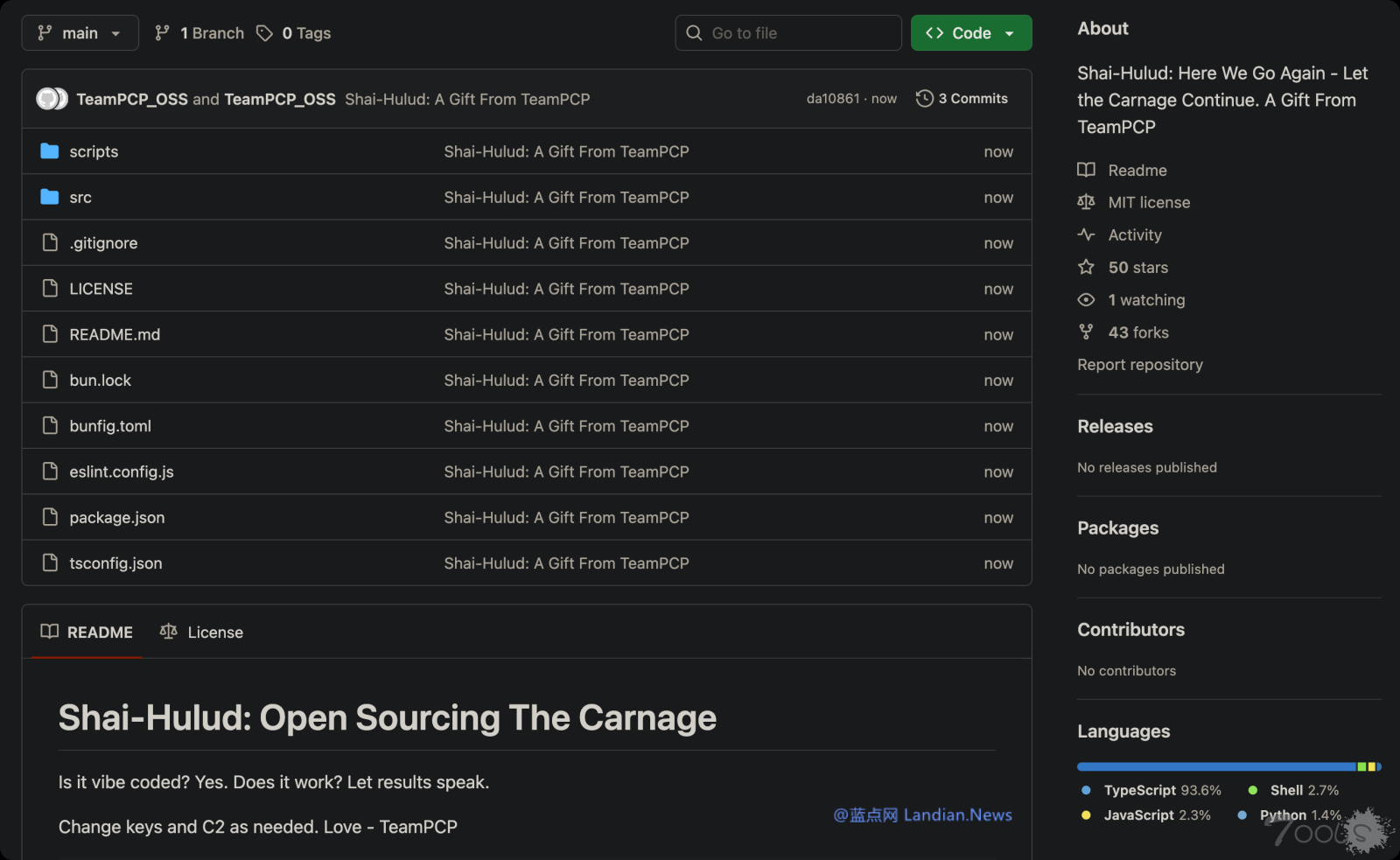

开源病毒也是开源?TeamPCP开源蠕虫病毒Shai-Hulud 只需修改C2即可使用

近期成功发起多起供应链攻击的黑客团队 TeamPCP 日前在 GitHub 上开源其使用的蠕虫病毒 Shai-Hulud,安全公司 OX 经过分析后确认开源代码是真实有效的,其代码与这个黑客团伙此前发起攻击时使用的蠕虫病毒代码基本相同。Shai-Hulud 蠕虫病毒的用途是寻找各类敏感凭据并自动创建和发布恶意代码以复制自

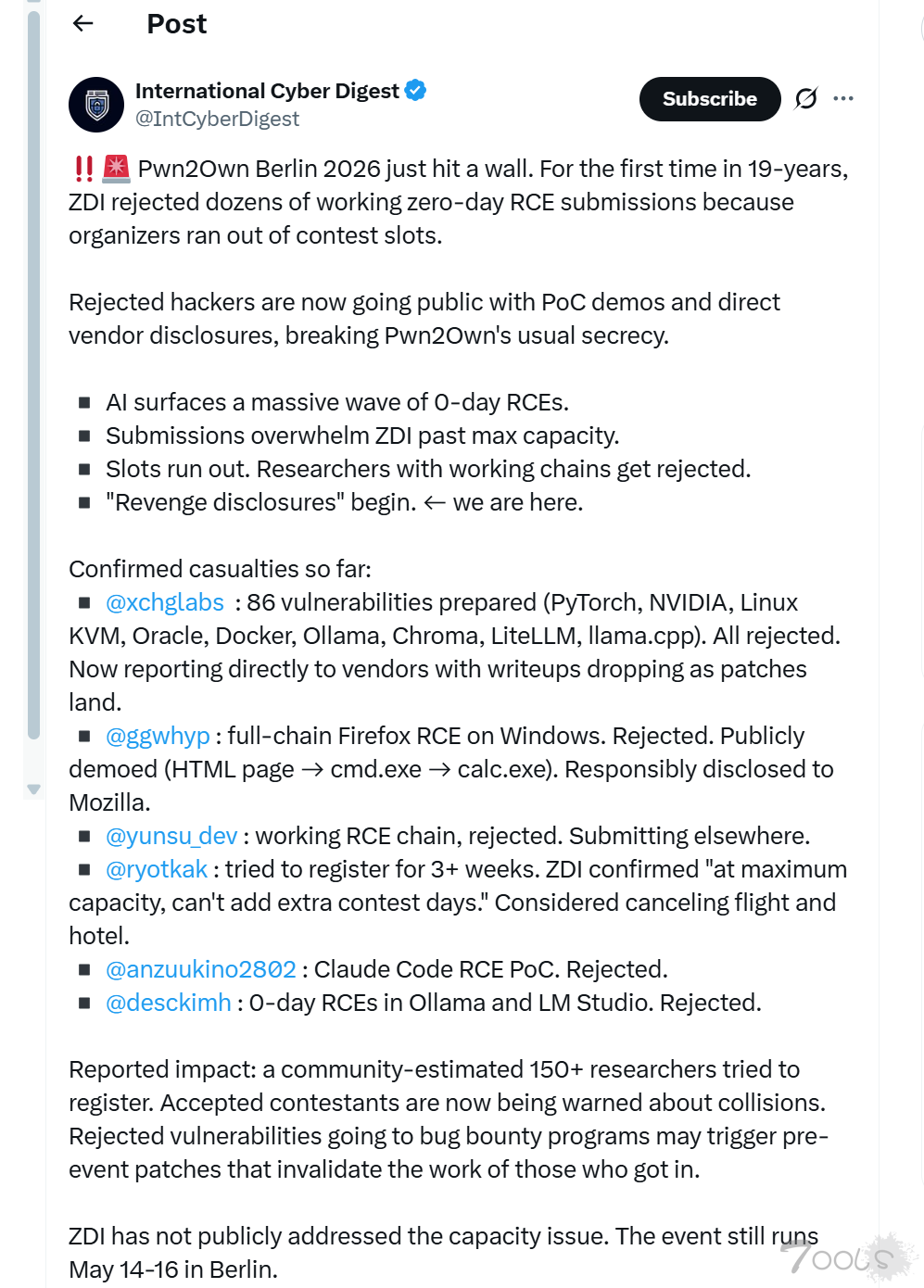

被Pwn2Own Berlin 2026赛事拒之门外的数十名安全研究者正发起被称为"报复性披露"的行动

Pwn2Own是一个由专家检测零日漏洞的现场比赛。据报告,由趋势科技旗下Zero Day Initiative(ZDI)主办的Pwn2Own Berlin 2026赛事在举办19年来首次出现名额爆满情况。Pwn2Own Berlin现状解析研究人员公开漏洞作为"报复性披露"被拒之门外的数十名研究者正发起被称为"报复性披露"的行动。xchglabs团队本准

[已吊销] H3C灵犀AI助手直接在配置文件中暴露大量API凭据 3个月后才完成吊销

2026 年 1 月 29 日蓝点网接到网友反馈,H3C (新华三) 在其部分产品中预装名为灵犀 AI 助手的工具,该工具原本是用于在本地 NPU 运行开源模型实现某些功能,不过可能是因为开发流程问题,H3C 团队直接在安装程序配置文件里内置多个云端 AI 模型的调用凭据。彼时 OpenClaw AI 机器人项目正式爆火的时候

免费下载工具JDownloader遭到黑客攻击 5.6~7日下载该工具的用户请立即查杀

老牌免费下载器 JDownloader 的官方网站在 2026 年 5 月 6 日~7 日 (UTC 时间) 期间遭到黑客入侵,黑客修改网站上的下载链接将其替换为带有远程访问木马的恶意版本,在以上时间范围内下载这款工具的用户建议立即使用反病毒软件进行深度查杀。JDownloader 支持从文件托管服务器、视频网站甚至部分付费

![[已吊销] H3C灵犀AI助手直接在配置文件中暴露大量API凭据 3个月后才完成吊销](https://www.t00ls.com/attachments/month_2605/260512101060e3e8918e76dab5.png)