关于Burp Intruder模块的小技巧

0x01:

也算不上什么高大上的技巧,只是之前自己在渗透测试过程中学习到的,分享出来,希望对像我这样的新手有所帮助~

在一些渗透测试的教程中,用Intruder模块爆破或fuzz的时候,他们只讲到了通过返回包的长度或者状态码来识别是否爆破成功。

其实已经有前辈写的很好了,链接:https://t0data.gitbooks.io/burpsuite/content/chapter8.html

0x02:

在一些渗透测试的教程中,用Intruder模块爆破或fuzz的时候,他们只讲到了通过返回包的长度或者状态码来识别是否爆破成功/是否fuzz出我们想要的内容。

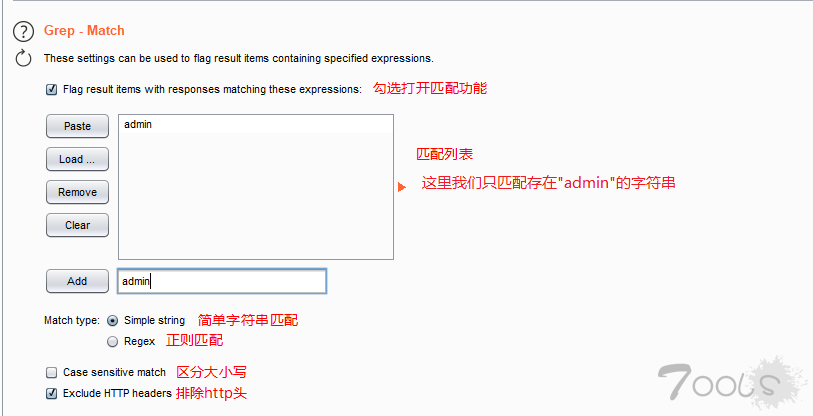

其实在Intruder->Option->Grep-Match中提供了返回包匹配内容的功能,可以通过简单的字符串或正则表达式进行内容匹配。

0x03:

图解:

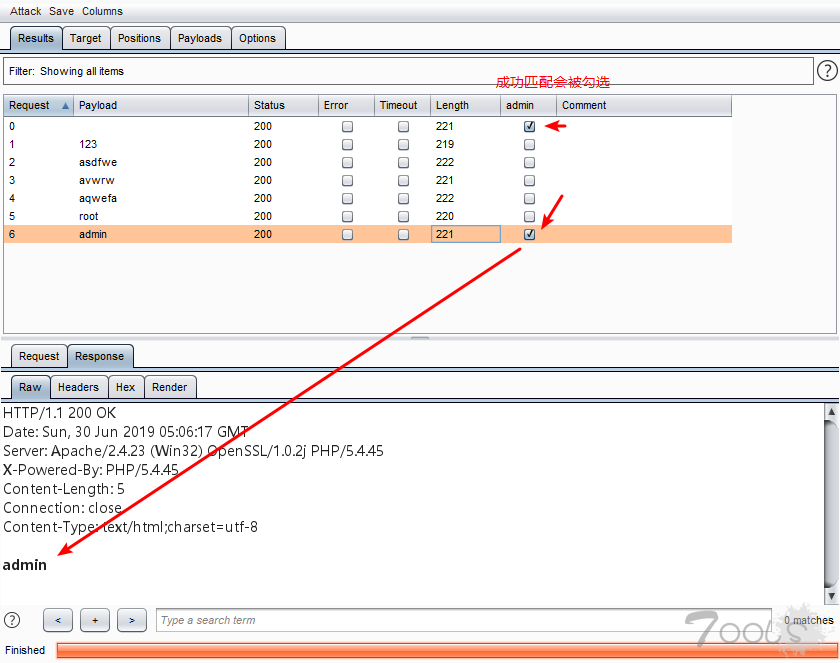

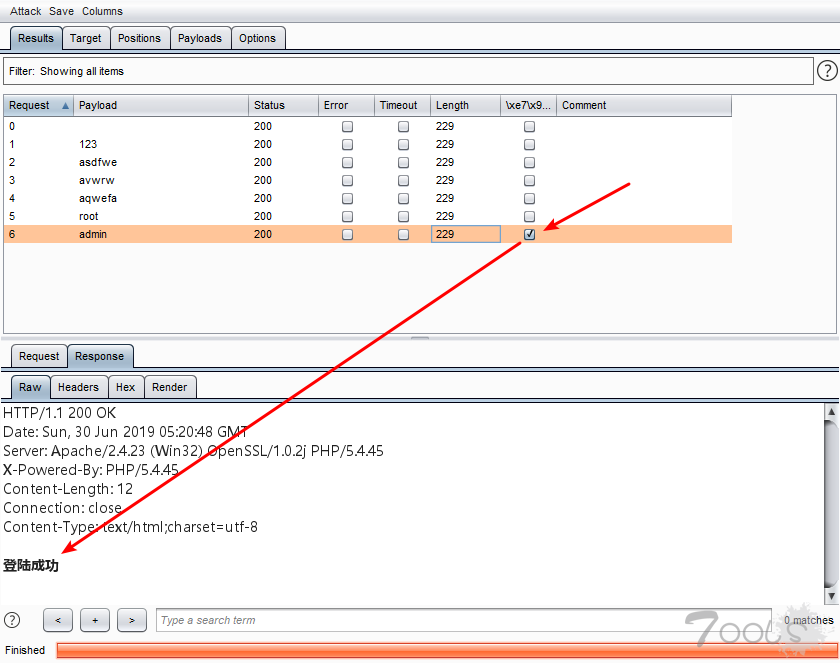

匹配内容后,效果如下:

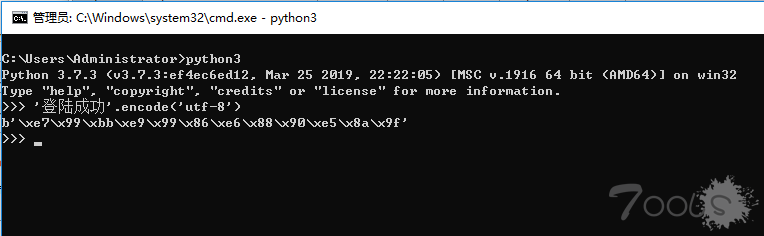

在一些情况下需要匹配中文,可以使用正则表达式匹配十六进制,操作如下: 先用python把中文转成十六进制(不局限于此方法)

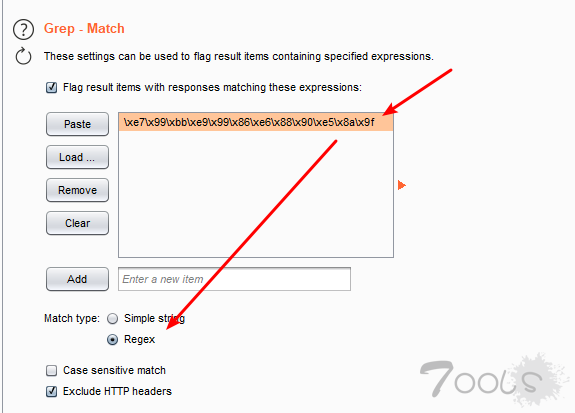

然后设置正则匹配模式,把十六进制添加进去

结果:

0x04:

如果存在不对的地方,希望前辈指出,我及时更正,避免误导他人~.gif) 有其他技巧也希望前辈能分享一些。

有其他技巧也希望前辈能分享一些。

也算不上什么高大上的技巧,只是之前自己在渗透测试过程中学习到的,分享出来,希望对像我这样的新手有所帮助~

在一些渗透测试的教程中,用Intruder模块爆破或fuzz的时候,他们只讲到了通过返回包的长度或者状态码来识别是否爆破成功。

其实已经有前辈写的很好了,链接:https://t0data.gitbooks.io/burpsuite/content/chapter8.html

0x02:

在一些渗透测试的教程中,用Intruder模块爆破或fuzz的时候,他们只讲到了通过返回包的长度或者状态码来识别是否爆破成功/是否fuzz出我们想要的内容。

其实在Intruder->Option->Grep-Match中提供了返回包匹配内容的功能,可以通过简单的字符串或正则表达式进行内容匹配。

0x03:

图解:

匹配内容后,效果如下:

在一些情况下需要匹配中文,可以使用正则表达式匹配十六进制,操作如下: 先用python把中文转成十六进制(不局限于此方法)

然后设置正则匹配模式,把十六进制添加进去

结果:

0x04:

如果存在不对的地方,希望前辈指出,我及时更正,避免误导他人~

.gif) 有其他技巧也希望前辈能分享一些。

有其他技巧也希望前辈能分享一些。

评论62次

匹配早就知道,但是匹配中文一直让我费解,这次知道了

确实用这个匹配功能是挺方便的思路,可以在长度较复杂的情况下快速找到想要的包,真的学xi了

不错,现在才了解

一直知道可以匹配 但是中文没解决 ,学到了

立刻准备去试一下,以前基本都靠长度了

第一次晓得爆破的时候,还可以这样匹配

我这个是问什么呀,报错,mac xi统 解决办法 '到'.encode('utf-8') b'\xe5\x88\xb0'

非常感谢,之前遇到过这种问题,收藏

感谢分享经验

学到了学到了,感谢大佬分享

第一次知道还可以匹配中文,学到了学到了,以前没注意过

学到了,谢谢

你不知道里面可以自己划要匹配的关键字吗?根本不需要自己写正则而且还可以使用duplicate进行重复匹配

重点在中文

基于16进制匹配中文的登录成功 学xi了

看看学xi了 谢谢分享

之前匹配中文都是将中文转换成增强ascii,原来还可以用正则

以前一直对中文编码的问题有困惑,现在学到了,谢谢

学xi到了,感谢大佬分享。

学xi到了,感谢分享。

匹配中文 可以的

感觉发现了新技巧