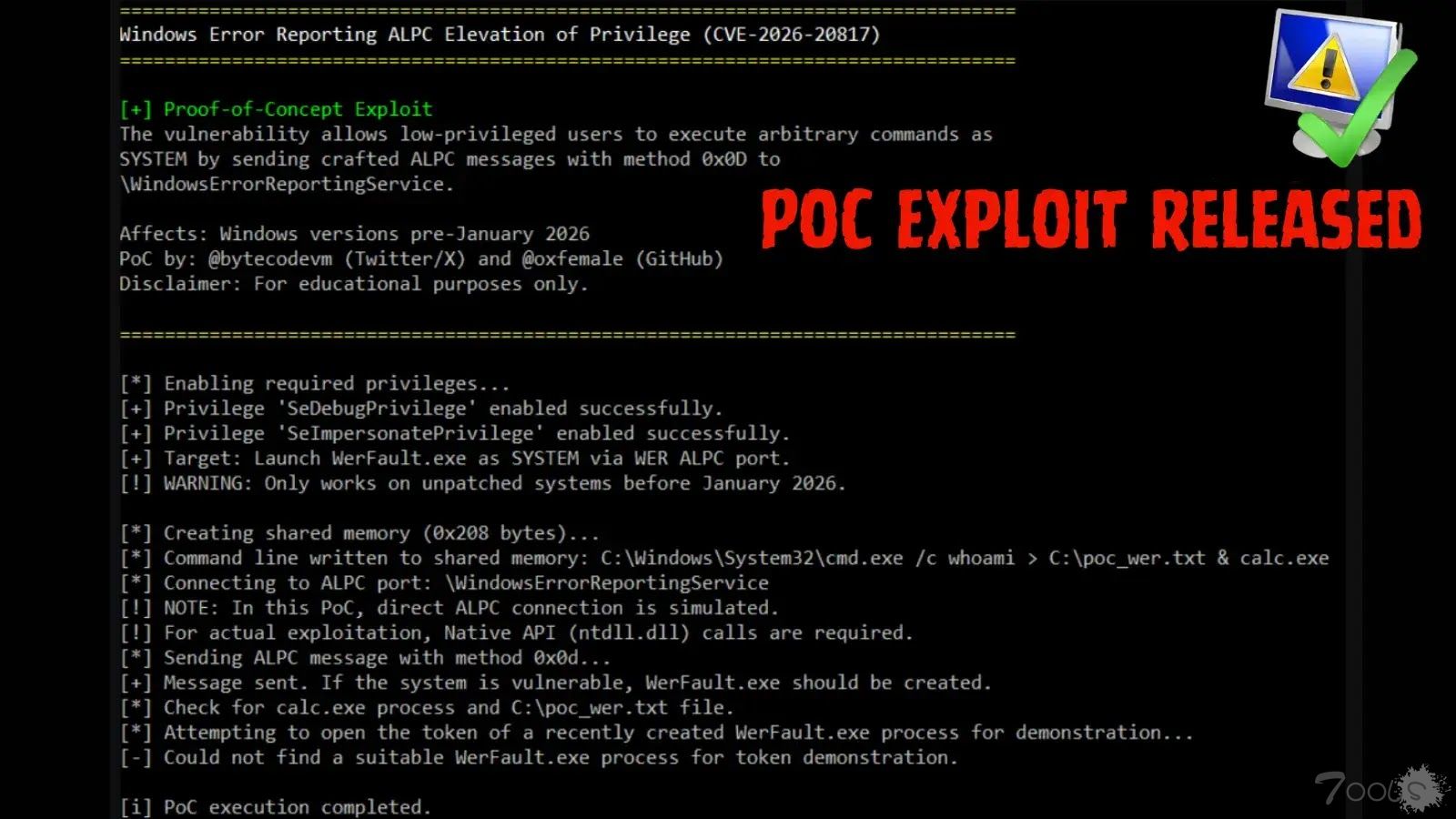

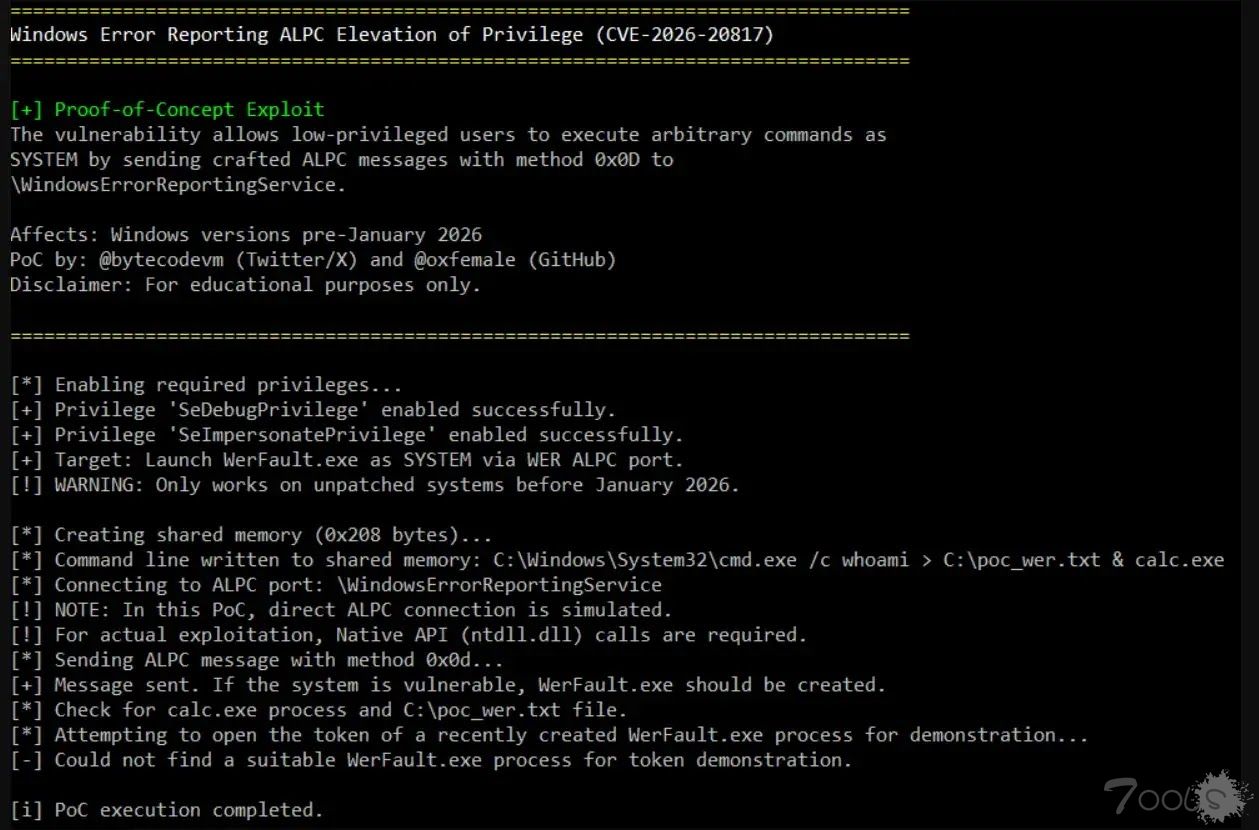

Windows错误报告服务曝权限提升漏洞,PoC利用代码已公开

随着概念验证利用代码的公开披露,一个影响微软Windows系统的严重本地权限提升漏洞近日浮出水面。 该漏洞编号为 CVE-2026-20817,存在于 Windows 错误报告服务中。此漏洞允许拥有低级别权限的已认证用户,以完全的 SYSTEM 权限执行任意恶意代码。

随着概念验证利用代码的公开披露,一个影响微软Windows系统的严重本地权限提升漏洞近日浮出水面。

该漏洞编号为 CVE-2026-20817,存在于 Windows 错误报告服务中。此漏洞允许拥有低级别权限的已认证用户,以完全的 SYSTEM 权限执行任意恶意代码。

详细的研究成果及配套的 C++ PoC 利用代码已由安全研究员 @oxfemale(X/Twitter 账号 @bytecodevm)发布在 GitHub 上。此次公开披露突显了 Windows 进程间通信的错误报告机制中存在的一个重大安全缺陷。

该漏洞的核心涉及 高级本地过程调用协议。WER 服务暴露了一个名为 \WindowsErrorReportingService 的特定 ALPC 端口,用于与其他进程进行通信。

根据研究人员的发现,该漏洞具体存在于 SvcElevatedLaunch 方法(标识为方法 0x0D)中。WER 服务完全未能对调用用户的权限进行有效验证。

因此,攻击者可以强制该服务从共享内存块中传入的自定义命令行参数来启动 WerFault.exe。

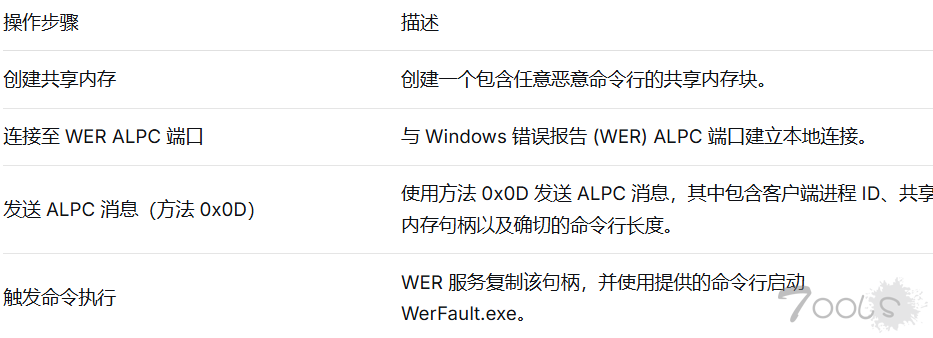

利用代码执行步骤

要成功触发该漏洞,攻击者遵循以下一系列操作:

由于 WER 服务以高权限级别运行,新生成的进程继承了 SYSTEM 令牌。

该令牌包含危险权限,例如 SeDebugPrivilege(允许调试任何进程)和 SeImpersonatePrivilege(允许模拟任何用户)。虽然它未授予 SeTcbPrivilege 使其能成为操作系统本身的一部分,但所获得的权限仍可提供完整的系统访问权限。

该漏洞影响范围广泛,涉及多种操作系统。包括 2026年1月之前的所有 Windows 10 和 Windows 11 版本,以及运行 Windows Server 2019 和 Windows Server 2022 的企业服务器环境。

微软已在 2026年1月安全更新中正式修复此漏洞。

根据 GitHub 上发布的 PoC,强烈建议各组织和系统管理员立即应用最新的安全补丁以保障其网络安全。

安全团队还应监控其环境中的异常 WerFault.exe 子进程以及不正常的 SYSTEM 令牌行为,以便及时发现潜在的漏洞利用尝试。

评论4次

https://github.com/oxfemale/CVE-2026-20817帮各位老师找了一下github上的地址

学xi学xi,有没有测试的

测试不好用

https://github.com/oxfemale/CVE-2026-20817 帮各位老师找了一下github上的地址

结论

该漏洞源于WER服务对ALPC端口调用的权限验证缺失,攻击者可通过构造恶意ALPC请求触发

WerFault.exe进程以SYSTEM权限执行任意命令。核心攻击链依赖未授权的SvcElevatedLaunch方法(0x0D),其未对调用者身份及参数进行校验,导致特权提升。建议立即验证xi统状态并部署补丁。分析路径(T00ls方法论)

L1 攻击面识别

WindowsErrorReportingService)通过ALPC端口暴露功能接口,端口名\WindowsErrorReportingService。SvcElevatedLaunch)用于启动特权进程,但未验证调用者权限。SvcElevatedLaunch将自定义命令行参数注入WerFault.exe进程。WerFault.exe由高权限的WER服务启动,继承SYSTEM令牌,允许执行任意代码(如提权、横向移动)。L2 假设与验证

SvcElevatedLaunch的调用者(如进程标识符、用户权限)进行检查。CommandLine字段)。CreateProcess等函数,且未过滤特殊字符或路径。L3 边界/异常场景

cmd.exe /c calc等简单命令,确认WER服务是否直接执行。L4 防御反推与修复

SvcElevatedLaunch方法中添加权限检查(如SeImpersonatePrivilege或SeTcbPrivilege),或验证调用者进程的完整性级别。%SYSTEMROOT%)或特殊符号(如&)。sc config WindowsErrorReporting start= disabled关闭WER服务(风险:影响错误上报功能)。Windows Defender Application Control限制WerFault.exe的执行参数或启动权限。验证步骤

Process Monitor过滤Operation:AlpcSendMessage,观察WindowsErrorReportingService端口的请求数据。WerFault.exe以SYSTEM权限执行命令(如写入C:\Windows\System32目录的文件)。Security事件日志中的4688事件(进程创建),确认是否存在异常的WerFault.exe子进程(父进程应为WindowsErrorReportingService)。修复建议

WindowsErrorReportingService的访问权限(通过sc sdset调整SDDL)。WerFault.exe的异常行为(如高权限进程启动、未预期的网络连接)。