BlackByte勒索软件升级新版本,并创建新数据泄露网站

BlackByte 勒索软件升级 2.0 版本重新出现在大众视野,该版本做了大量升级,包括并利用 LockBit 借来的新勒索技术,创建一个新的数据泄露网站。在短暂消失后,BlackByte 勒索软件目前正在黑客论坛上,积极宣传推广一个新的数据泄露网站。此外,还通过威胁参与者控制 Twitter 帐户。

BlackByte 勒索软件升级 2.0 版本重新出现在大众视野,该版本做了大量升级,包括并利用 LockBit 借来的新勒索技术,创建一个新的数据泄露网站。在短暂消失后,BlackByte 勒索软件目前正在黑客论坛上,积极宣传推广一个新的数据泄露网站。此外,还通过威胁参与者控制 Twitter 帐户。

关于 BlackByte

BlackByte 勒索软件在 2021 年夏天开始活跃,当时黑客开始入侵企业网络以窃取数据并加密设备。BlackByte 的攻击事件中,最引人注目的攻击是 针对 NFL 的 49 人队。除此之外,BlackByte 还攻击了关键基础设施部门,包括政府设施、金融和食品和农业。这些攻击者还利用漏洞入侵网络,并且过去曾利用 ProxyShell 攻击链破坏 Microsoft Exchange 服务器。

2021 年,BlackByte 勒索软件中发现了一个漏洞,可以创建免费的 BlackByte 解密器。不幸的是,在漏洞被报告后,威胁者修复了漏洞。

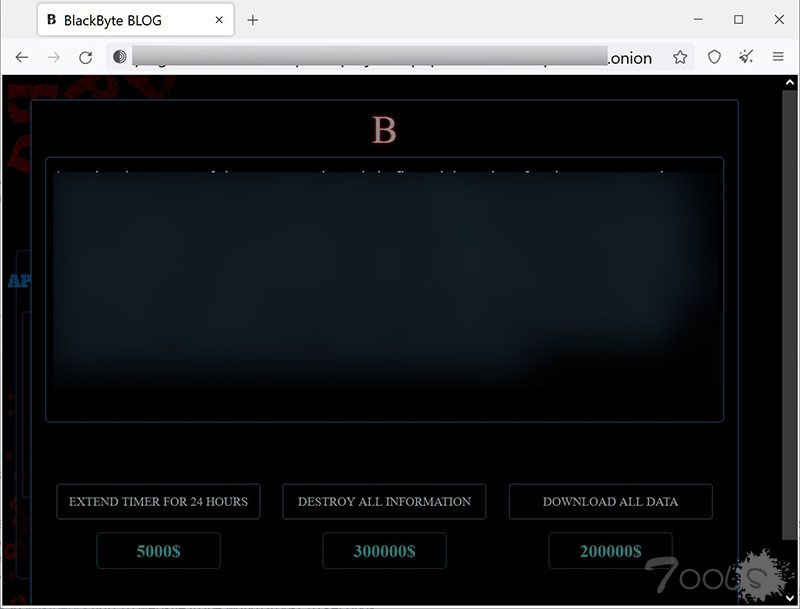

目前,还不清楚勒索软件加密器是否也发生了变化,但 BlackByte 团伙已经启动了新的 Tor 数据泄露网站。虽然数据泄露网站目前仅有一名受害者,但数据泄露网站有了新的勒索策略,允许受害者付费将其数据的发布时间延长 24 小时(5,000 美元)、下载数据(200,000 美元)或销毁所有数据(300,000 美元) )。这些价格可能会根据受害者的规模 / 收入而变化。

网络安全情报公司 KELA 指出,BlackByte 的新数据泄露站点没有正确嵌入 “客户” 可以用来购买或删除数据的比特币和门罗币地址,使得这些新的勒索方案看起来已经失效。

大家都知道,新勒索技术的目标是,让受害者支付费用来删除他们的数据,或者让其他攻击者自愿购买这些数据。LockBit 在 3.0 版本的发布中引入了这些相同的勒索策略, 然而被视为一种噱头,而不是可行的勒索策略。

遭遇勒索软件攻击怎么办?

1、意识到被攻击了!检测到感染;意识到出了问题,就能越早检测到勒索软件攻击,从而受影响的数据越少。

2、及时止损;检测到感染后,就可以隔离勒索软件进程并阻止其进一步传播。

3、恢复受影响的数据;一般情况下,就算快速检测并遏制了勒索软件攻击,仍然会有一些数据需要还原。这就需要对数据进行良好的备份才能回复到生产状态。

4、上报通知。将违规行为通知监管机构,接下来就要通知当地执法部门。

5、再次检查,测试访问权限;恢复数据后,需要测试对数据和任何受影响的关键业务系统的访问权限,以确保成功恢复数据和服务。

针对企业的勒索软件攻击数量越来越多,因此在平时要注意加强网络安全意识,做好安全备份,检测好系统。从而,减少因为勒索软件攻击带来的损失和影响。

关于 BlackByte

BlackByte 勒索软件在 2021 年夏天开始活跃,当时黑客开始入侵企业网络以窃取数据并加密设备。BlackByte 的攻击事件中,最引人注目的攻击是 针对 NFL 的 49 人队。除此之外,BlackByte 还攻击了关键基础设施部门,包括政府设施、金融和食品和农业。这些攻击者还利用漏洞入侵网络,并且过去曾利用 ProxyShell 攻击链破坏 Microsoft Exchange 服务器。

2021 年,BlackByte 勒索软件中发现了一个漏洞,可以创建免费的 BlackByte 解密器。不幸的是,在漏洞被报告后,威胁者修复了漏洞。

目前,还不清楚勒索软件加密器是否也发生了变化,但 BlackByte 团伙已经启动了新的 Tor 数据泄露网站。虽然数据泄露网站目前仅有一名受害者,但数据泄露网站有了新的勒索策略,允许受害者付费将其数据的发布时间延长 24 小时(5,000 美元)、下载数据(200,000 美元)或销毁所有数据(300,000 美元) )。这些价格可能会根据受害者的规模 / 收入而变化。

网络安全情报公司 KELA 指出,BlackByte 的新数据泄露站点没有正确嵌入 “客户” 可以用来购买或删除数据的比特币和门罗币地址,使得这些新的勒索方案看起来已经失效。

大家都知道,新勒索技术的目标是,让受害者支付费用来删除他们的数据,或者让其他攻击者自愿购买这些数据。LockBit 在 3.0 版本的发布中引入了这些相同的勒索策略, 然而被视为一种噱头,而不是可行的勒索策略。

遭遇勒索软件攻击怎么办?

1、意识到被攻击了!检测到感染;意识到出了问题,就能越早检测到勒索软件攻击,从而受影响的数据越少。

2、及时止损;检测到感染后,就可以隔离勒索软件进程并阻止其进一步传播。

3、恢复受影响的数据;一般情况下,就算快速检测并遏制了勒索软件攻击,仍然会有一些数据需要还原。这就需要对数据进行良好的备份才能回复到生产状态。

4、上报通知。将违规行为通知监管机构,接下来就要通知当地执法部门。

5、再次检查,测试访问权限;恢复数据后,需要测试对数据和任何受影响的关键业务系统的访问权限,以确保成功恢复数据和服务。

针对企业的勒索软件攻击数量越来越多,因此在平时要注意加强网络安全意识,做好安全备份,检测好系统。从而,减少因为勒索软件攻击带来的损失和影响。

评论0次