新的英特尔 CPU 漏洞“Indirector”暴露敏感数据

新的英特尔 CPU 漏洞“Indirector”暴露敏感数据

英特尔的现代 CPU(包括 Raptor Lake 和 Alder Lake)被发现容易受到新的侧信道攻击,这种攻击可能被利用来泄露处理器中的敏感信息。

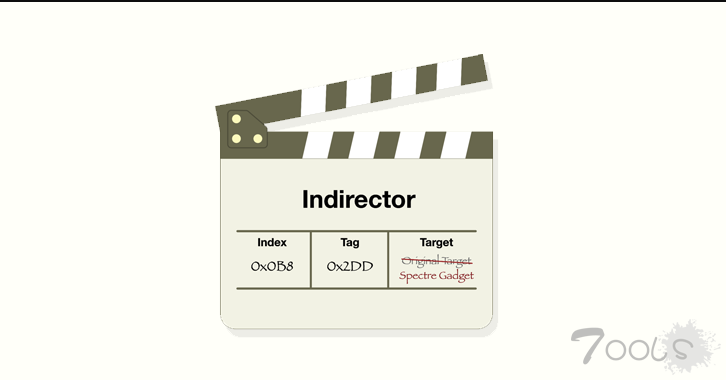

此次攻击由安全研究人员 Luyi Li、Hosein Yavarzadeh 和 Dean Tullsen命名为Indirector ,利用间接分支预测器 (IBP) 和分支目标缓冲区 (BTB) 中发现的缺陷来绕过现有防御措施并危及 CPU 的安全性。

研究人员指出:“间接分支预测器 (IBP) 是现代 CPU 中的硬件组件,可以预测间接分支的目标地址。”

“间接分支是控制流指令,其目标地址在运行时计算,因此很难准确预测。IBP 使用全局历史和分支地址的组合来预测间接分支的目标地址。”

其核心思想是识别 IBP 中的漏洞,以发起精确的分支目标注入 (BTI) 攻击 - 又名 Spectre v2 ( CVE-2017-5715 ) - 该攻击针对处理器的间接分支预测器,导致通过侧信道向具有本地用户访问权限的攻击者未经授权披露信息。

这是通过名为 iBranch Locator 的自定义工具实现的,该工具用于定位任何间接分支,然后执行精确的目标 IBP 和 BTP 注入以执行推测执行。

论文的主要作者之一 Yavarzadeh 向 The Hacker News 表示,“尽管Pathfinder 的目标是条件分支预测器(可以预测分支是否会被执行),但这项研究的攻击目标是预测器”,并补充道,“从潜在场景来看,间接攻击要严重得多。”

Yavarzadeh 表示,导演对 IBP 和 BTB 进行逆向工程,这两个程序负责预测现代 CPU 中分支指令的目标地址,目的是创建极高分辨率的分支目标注入攻击,这种攻击可以劫持受害程序的控制流,使其跳转到任意位置并泄露机密。

英特尔于 2024 年 2 月获悉这一发现,并已将此问题告知其他受影响的硬件/软件供应商。

英特尔发言人告诉该出版物:“英特尔审查了学术研究人员提交的报告,并确定针对IBRS、eIBRS和BHI等问题提供的先前缓解指导对这项新研究有效,不需要采取新的缓解措施或指导。”

作为缓解措施,建议更积极地使用间接分支预测器屏障(IBPB),并通过结合更复杂的标签、加密和随机化来强化分支预测单元(BPU)设计。

该研究发布之际,Arm CPU 被发现容易受到名为 TIKTAG 的推测执行攻击,该攻击针对内存标记扩展 (MTE),在不到四秒的时间内以超过 95% 的成功率泄露数据。

研究人员 Juhee Kim、Jinbum Park、Sihyeon Roh、Jaeyoung Chung、Youngjoo Lee、Taesoo Kim 和 Byoungyoung Lee表示,这项研究“发现了能够通过推测执行从任意内存地址泄露 MTE 标签的新型 TikTag 小工具”。

“利用 TikTag 小工具,攻击者可以绕过 MTE 的概率防御,将攻击成功率提高近 100%。”

针对这一披露,Arm表示,“MTE 可以提供一组有限的确定性第一道防线,以及一组更广泛的概率第一道防线,以抵御特定类别的漏洞攻击。”

“然而,概率特性并不是为了针对能够暴力破解、泄露或制作任意地址标签的交互式对手而设计的完整的解决方案。”

(该报道在发表后进行了更新,包括了 Hosein Yavarzadeh 和英特尔的评论。)

评论0次