Odido路由器秘密将遥测数据发送到一家土耳其人工智能公司

该设备会持续将联网设备的 MAC 地址、设备名称、流量使用统计数据,甚至周边 WiFi 网络信息,发送给 Lifemote,一家向全球运营商销售 WiFi 分析服务的土耳其 AI 公司。

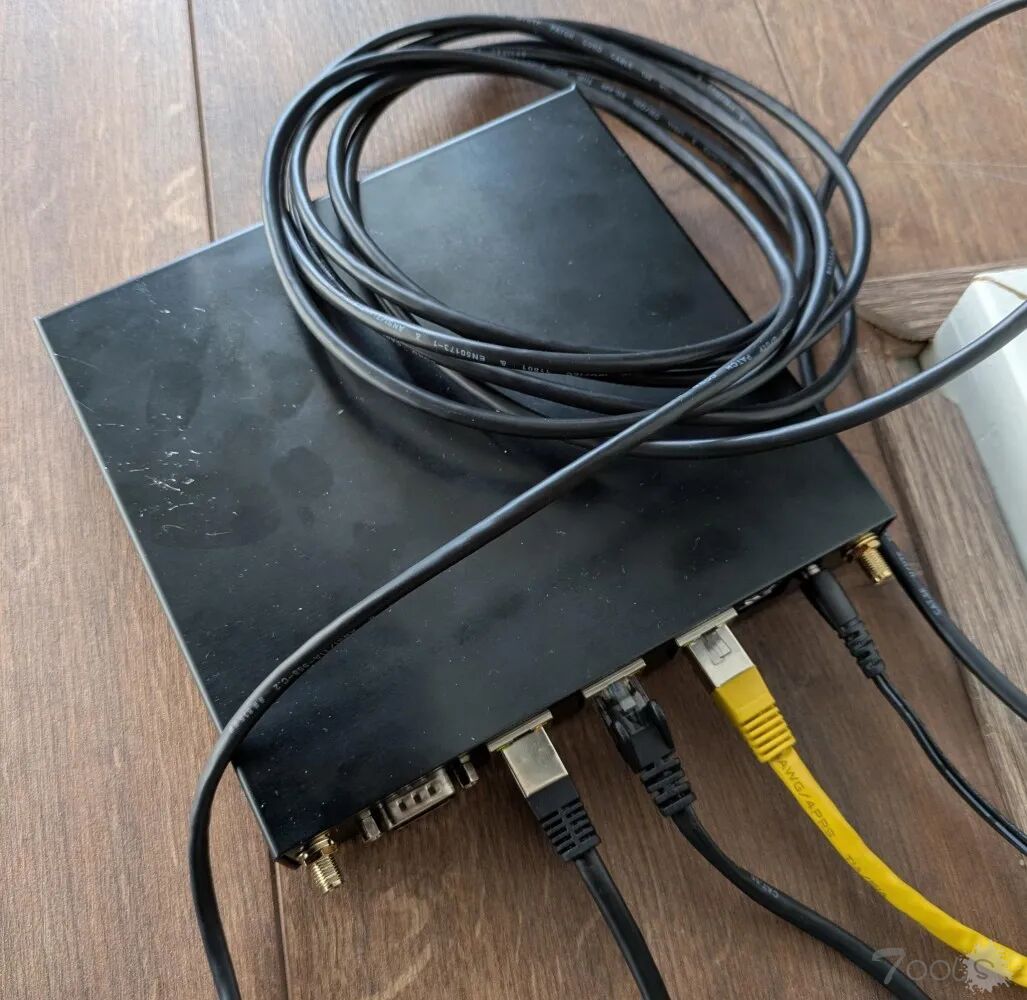

家用路由器,本该是你家中最值得信任的网络设备。你的手机、笔记本电脑、智能电视,所有智能设备都通过它接入网络。那么,当运营商提供的路由器,正在秘密将你内网所有设备的详细分析数据,发送给一家境外 AI 公司时,意味着什么?

最新发现,荷兰运营商 Odido(前身为荷兰 T-Mobile)向用户提供的合勤 Zyxel T-56 路由器进行网络流量分析后,证实该设备会持续将联网设备的 MAC 地址、设备名称、流量使用统计数据,甚至周边 WiFi 网络信息,发送给 Lifemote,一家向全球运营商销售 WiFi 分析服务的土耳其 AI 公司。荷兰数据保护局(Autoriteit Persoonsgegevens,简称 AP)已明确表态,MAC 地址属于法定个人数据。而面对多方质询,Odido 仅回应称:“我们的隐私声明已发布在官方网站上。”在《电讯报》(De Telegraaf) 对此进行询问后,Odido 似乎已停止了这种做法。

Odido 是荷兰电信运营商(前身为 T-Mobile Netherlands,2023年更名为 Odido),提供移动、固定宽带(主要是 Glasvezel 光纤)和电视服务。作为它的互联网客户,通常会从 Odido 免费或包含在订阅中获得一台 modem/router 组合设备(常称为 Odido-router 或 modem),用于连接家庭网络。

荷兰安全研究者 Sipke Mellema 于 2026 年 3 月 3 日在领英发布完整研究成果,披露荷兰运营商 Odido 向用户提供的 Zyxel EX5601-T1 家用路由器存在两项严重安全问题:一是设备会将用户家庭内网及周边网络的敏感分析数据,未经有效加密传输至第三方企业 Lifemote;二是设备存在可被稳定利用的远程代码执行漏洞,攻击者可通过中间人攻击篡改设备拉取的更新脚本,直接获取路由器的 root 权限。研究者在 3 月 8 日补充更新称,已监测不到设备去往 Lifemote 的网络请求,推测 Odido 已对相关问题进行了静默修复。

Lifemote 是一家土耳其 AI 企业,核心业务是为全球运营商提供 WiFi 数据分析与网络优化服务。其商业模式十分清晰:运营商将 Lifemote 的软件嵌入旗下的路由器固件中,Lifemote 则通过收集、分析海量路由器回传的数据,为运营商输出网络性能、设备行为、WiFi 质量相关的分析洞察。

从表面来看,这似乎是一项合规的商业服务 —— 运营商需要掌握路由器的运行故障,从而减少客服咨询量。但问题在于,其数据收集的范围,早已远远超出了网络诊断的合理必要限度。收集所有接入设备的 MAC 地址与设备名称,对诊断 WiFi 干扰毫无必要;扫描并上报周边 WiFi 网络信息,与用户自家路由器的运行性能更是毫无关联。而将所有这些数据发送至欧盟境外的土耳其,更是引发了关于数据保护合规性的严重质疑。周边 WiFi 网络的 MAC 地址,能以惊人的精度锁定路由器的物理位置。多年来,谷歌、苹果等企业通过街景采集车、移动设备,已对全球数百万个 WiFi 路由器的 MAC 地址与物理地址进行了测绘匹配。只要掌握了某台路由器周边的 WiFi 网络信息,无需 GPS、无需 IP 地址,就能精准定位其所在位置。

在美国,移民与海关执法局(ICE)就曾利用商业采购的 WiFi 与位置相关数据,追踪并拘捕相关人员。尽管荷兰与美国的执法环境不同,但核心风险完全一致:一旦这些数据进入第三方数据库,你就彻底失去了对它的控制权,没人能保证它会被谁访问、被如何使用。

每一台 WiFi 路由器都会广播自身唯一的 MAC 地址(也叫 BSSID)。谷歌、苹果等企业已将数百万个这类地址与物理位置一一对应,形成了庞大的数据库。如果 Lifemote 的数据库中,包含了你家路由器周边的 WiFi MAC 地址,这些数据就能与现有 WiFi 位置数据库交叉匹配,精准锁定你的家庭住址,全程无需你的 IP 地址或 GPS 坐标。

本次事件中最离谱的一点,莫过于合勤 Zyxel T-56 路由器会主动扫描周边 WiFi 网络,并将邻居路由器的 SSID 与 MAC 地址一并发送给 Lifemote。这意味着,该数据收集行为的影响范围,早已不局限于 Odido 的签约用户。哪怕你的邻居使用的是荷兰 KPN、Ziggo 等其他运营商的路由器,也会被 Odido 的设备扫描并记录相关信息。这些邻居从未同意过 Odido 的隐私政策,从未与 Odido 签订过服务合同,甚至和 Lifemote 没有任何交集。但他们的路由器唯一识别码、网络名称,依然被发送到了土耳其的服务器上。路由器的分析数据能清晰还原一个家庭的生活规律,有多少台活跃设备、住户何时在家、使用什么类型的智能设备。而这些,正是广告公司、数据中间商、AI 训练机构趋之若鹜的行为数据。

本次路由器遥测数据丑闻曝光的几周前,Odido 刚刚发生了一起大规模数据泄露事件:黑客组织 ShinyHunters 声称窃取了 2100 万条用户记录,其中包含护照号、银行账户(IBAN)等核心敏感信息,最终经核实受影响用户规模达 620 万。两起事件接连发生,让这家电信运营商对用户数据的随意态度暴露无遗。

如果你是 Odido 的用户,或是任何担心运营商路由器遥测追踪的用户,可通过以下具体步骤保护自身隐私:

1. 检查路由器管理后台设置

登录路由器的管理面板(通常地址为 192.168.1.1 或 192.168.0.1),查找所有标注为分析、遥测、“提升用户体验” 的相关设置,禁用所有向第三方发送数据的选项。针对合勤 T-56 路由器,重点查找与 Lifemote 相关的设置,以及远程管理选项。

2. 更换为自有路由器

最彻底、最有效的解决方案:用自己购买的路由器,替换运营商提供的设备。在荷兰,法律赋予用户 “自由选择调制解调器 / 路由器” 的法定权利(vrije modemkeuze)。你可以购买知名品牌的合规路由器,将其接入光纤 / DSL 终端设备,同时彻底停用运营商的路由器。没有运营商预装的固件,就不会有运营商嵌入的数据分析程序。

3. 开启 MAC 地址随机化

现代操作系统(iOS 14 及以上、Android 10 及以上、Windows 10/11、macOS Sonoma 及以上),均支持针对每个 WiFi 网络随机化设备的 MAC 地址。即便路由器仍在上报 MAC 地址,也无法通过该地址追踪你的固定设备。你可以在每台设备的 WiFi 设置中开启该功能。

最新发现,荷兰运营商 Odido(前身为荷兰 T-Mobile)向用户提供的合勤 Zyxel T-56 路由器进行网络流量分析后,证实该设备会持续将联网设备的 MAC 地址、设备名称、流量使用统计数据,甚至周边 WiFi 网络信息,发送给 Lifemote,一家向全球运营商销售 WiFi 分析服务的土耳其 AI 公司。荷兰数据保护局(Autoriteit Persoonsgegevens,简称 AP)已明确表态,MAC 地址属于法定个人数据。而面对多方质询,Odido 仅回应称:“我们的隐私声明已发布在官方网站上。”在《电讯报》(De Telegraaf) 对此进行询问后,Odido 似乎已停止了这种做法。

Odido 是荷兰电信运营商(前身为 T-Mobile Netherlands,2023年更名为 Odido),提供移动、固定宽带(主要是 Glasvezel 光纤)和电视服务。作为它的互联网客户,通常会从 Odido 免费或包含在订阅中获得一台 modem/router 组合设备(常称为 Odido-router 或 modem),用于连接家庭网络。

荷兰安全研究者 Sipke Mellema 于 2026 年 3 月 3 日在领英发布完整研究成果,披露荷兰运营商 Odido 向用户提供的 Zyxel EX5601-T1 家用路由器存在两项严重安全问题:一是设备会将用户家庭内网及周边网络的敏感分析数据,未经有效加密传输至第三方企业 Lifemote;二是设备存在可被稳定利用的远程代码执行漏洞,攻击者可通过中间人攻击篡改设备拉取的更新脚本,直接获取路由器的 root 权限。研究者在 3 月 8 日补充更新称,已监测不到设备去往 Lifemote 的网络请求,推测 Odido 已对相关问题进行了静默修复。

Lifemote 是一家土耳其 AI 企业,核心业务是为全球运营商提供 WiFi 数据分析与网络优化服务。其商业模式十分清晰:运营商将 Lifemote 的软件嵌入旗下的路由器固件中,Lifemote 则通过收集、分析海量路由器回传的数据,为运营商输出网络性能、设备行为、WiFi 质量相关的分析洞察。

从表面来看,这似乎是一项合规的商业服务 —— 运营商需要掌握路由器的运行故障,从而减少客服咨询量。但问题在于,其数据收集的范围,早已远远超出了网络诊断的合理必要限度。收集所有接入设备的 MAC 地址与设备名称,对诊断 WiFi 干扰毫无必要;扫描并上报周边 WiFi 网络信息,与用户自家路由器的运行性能更是毫无关联。而将所有这些数据发送至欧盟境外的土耳其,更是引发了关于数据保护合规性的严重质疑。周边 WiFi 网络的 MAC 地址,能以惊人的精度锁定路由器的物理位置。多年来,谷歌、苹果等企业通过街景采集车、移动设备,已对全球数百万个 WiFi 路由器的 MAC 地址与物理地址进行了测绘匹配。只要掌握了某台路由器周边的 WiFi 网络信息,无需 GPS、无需 IP 地址,就能精准定位其所在位置。

在美国,移民与海关执法局(ICE)就曾利用商业采购的 WiFi 与位置相关数据,追踪并拘捕相关人员。尽管荷兰与美国的执法环境不同,但核心风险完全一致:一旦这些数据进入第三方数据库,你就彻底失去了对它的控制权,没人能保证它会被谁访问、被如何使用。

每一台 WiFi 路由器都会广播自身唯一的 MAC 地址(也叫 BSSID)。谷歌、苹果等企业已将数百万个这类地址与物理位置一一对应,形成了庞大的数据库。如果 Lifemote 的数据库中,包含了你家路由器周边的 WiFi MAC 地址,这些数据就能与现有 WiFi 位置数据库交叉匹配,精准锁定你的家庭住址,全程无需你的 IP 地址或 GPS 坐标。

本次事件中最离谱的一点,莫过于合勤 Zyxel T-56 路由器会主动扫描周边 WiFi 网络,并将邻居路由器的 SSID 与 MAC 地址一并发送给 Lifemote。这意味着,该数据收集行为的影响范围,早已不局限于 Odido 的签约用户。哪怕你的邻居使用的是荷兰 KPN、Ziggo 等其他运营商的路由器,也会被 Odido 的设备扫描并记录相关信息。这些邻居从未同意过 Odido 的隐私政策,从未与 Odido 签订过服务合同,甚至和 Lifemote 没有任何交集。但他们的路由器唯一识别码、网络名称,依然被发送到了土耳其的服务器上。路由器的分析数据能清晰还原一个家庭的生活规律,有多少台活跃设备、住户何时在家、使用什么类型的智能设备。而这些,正是广告公司、数据中间商、AI 训练机构趋之若鹜的行为数据。

本次路由器遥测数据丑闻曝光的几周前,Odido 刚刚发生了一起大规模数据泄露事件:黑客组织 ShinyHunters 声称窃取了 2100 万条用户记录,其中包含护照号、银行账户(IBAN)等核心敏感信息,最终经核实受影响用户规模达 620 万。两起事件接连发生,让这家电信运营商对用户数据的随意态度暴露无遗。

如果你是 Odido 的用户,或是任何担心运营商路由器遥测追踪的用户,可通过以下具体步骤保护自身隐私:

1. 检查路由器管理后台设置

登录路由器的管理面板(通常地址为 192.168.1.1 或 192.168.0.1),查找所有标注为分析、遥测、“提升用户体验” 的相关设置,禁用所有向第三方发送数据的选项。针对合勤 T-56 路由器,重点查找与 Lifemote 相关的设置,以及远程管理选项。

2. 更换为自有路由器

最彻底、最有效的解决方案:用自己购买的路由器,替换运营商提供的设备。在荷兰,法律赋予用户 “自由选择调制解调器 / 路由器” 的法定权利(vrije modemkeuze)。你可以购买知名品牌的合规路由器,将其接入光纤 / DSL 终端设备,同时彻底停用运营商的路由器。没有运营商预装的固件,就不会有运营商嵌入的数据分析程序。

3. 开启 MAC 地址随机化

现代操作系统(iOS 14 及以上、Android 10 及以上、Windows 10/11、macOS Sonoma 及以上),均支持针对每个 WiFi 网络随机化设备的 MAC 地址。即便路由器仍在上报 MAC 地址,也无法通过该地址追踪你的固定设备。你可以在每台设备的 WiFi 设置中开启该功能。

评论1次

这事太离谱了!家用路由器居然在暗戳戳给境外公司送数据,MAC地址能直接定位你家位置,这不比装个摄像头更可怕?**几个关键点必须警惕**: 1. **立刻换掉运营商的路由器** 自己买个大品牌路由器(比如TP-Link/华硕)直接替掉,这事最省心。运营商设备自带的监控程序根本防不住,你根本不知道他们还会偷偷传什么。 2. **如果暂时换不了,先关遥测功能** 登录路由器后台(地址一般是192.168.0.1或192.168.1.1),找所有带"分析"、"统计"、"远程更新"的选项,全关了。重点检查有没有"Lifemote"相关设置。 3. **给手机电脑开MAC随机化** 手机xi统更新到最新版,去WiFi设置里打开"MAC地址随机化"。这样即使路由器还在传数据,至少不会暴露你设备的真实身份。 总之别再指望运营商能保护你了,自己动手才能真正防隐私泄露。这事背后暴露的运营商数据管理混乱,换个设备才是长久之计啊!