微软修复了 QakBot 恶意软件攻击中利用的 Windows 零日漏洞

微软修复了一个在攻击中利用的零日漏洞,以在易受攻击的 Windows 系统上提供 QakBot 和其他恶意软件有效负载。

微软修复了一个在攻击中利用的零日漏洞,以在易受攻击的 Windows 系统上提供 QakBot 和其他恶意软件有效负载。

此权限提升错误被跟踪为 CVE-2024-30051,是由 DWM(桌面窗口管理器)核心库中基于堆的缓冲区溢出引起的。成功利用此漏洞后,攻击者可以获得SYSTEM权限。

桌面窗口管理器是 Windows Vista 中引入的一项 Windows 服务,它允许操作系统在呈现图形用户界面元素(如玻璃窗口框架和 3D 过渡动画)时使用硬件加速。

卡巴斯基安全研究人员在调查另一个 Windows DWM 核心库权限提升漏洞时发现了该漏洞,该漏洞被跟踪为 CVE-2023-36033,也被利用为零日攻击。

在梳理与最近的漏洞利用和相关攻击相关的数据时,他们偶然发现了一个于 2024 年 4 月 1 日上传到 VirusTotal 的有趣文件。该文件的名称暗示它包含有关 Windows 漏洞的详细信息。

正如他们发现的那样,该文件提供了有关 Windows 桌面窗口管理器 (DWM) 漏洞的信息(以蹩脚的英语),该漏洞可能被利用来将权限升级到 SYSTEM,概述的利用处理完全反映了 CVE-2023-36033 攻击中使用的漏洞,尽管它描述了一个明显的漏洞。

尽管该文档的质量不尽如人意,并且在如何利用该漏洞方面存在一些遗漏,但卡巴斯基确认 Windows DWM 核心库中存在一个新的零日权限升级漏洞。微软分配了 CVE-2024-30051 CVE ID,并在本月的补丁星期二期间修补了该漏洞。

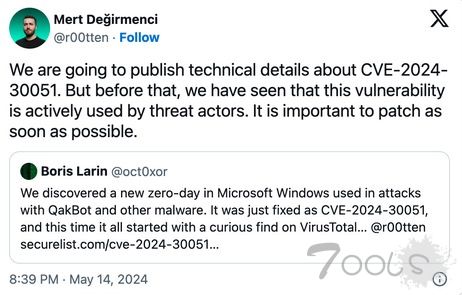

卡巴斯基表示:“在将我们的调查结果发送给Microsoft后,我们开始密切监控我们的统计数据,以寻找利用这个零日漏洞的漏洞和攻击,并在4月中旬发现了这个零日漏洞的漏洞。

“我们已经看到它与 QakBot 和其他恶意软件一起使用,并相信多个威胁行为者可以访问它。”

Google Threat Analysis Group、DBAPPSecurity WeBin Lab 和 Google Mandiant 的安全研究人员也向微软报告了零日漏洞,指出恶意软件攻击可能被广泛利用。

QakBot(也称为 Qbot)于 2008 年开始作为银行木马,用于窃取银行凭证、网站 cookie 和信用卡以进行金融欺诈。随着时间的推移,QakBot 演变成一种恶意软件交付服务,与其他威胁组织合作,为勒索软件攻击、间谍活动或数据盗窃提供对企业和家庭网络的初始访问。

虽然在 2023 年 8 月由联邦调查局牵头的多国执法行动(称为“猎鸭行动”)之后,其基础设施被拆除,但该恶意软件在 12 月针对酒店业的网络钓鱼活动中重新浮出水面。

执法部门将 QakBot 与至少 40 起针对全球公司、医疗保健提供商和政府机构的勒索软件攻击联系起来,据保守估计,这些攻击造成了数亿美元的损失。

多年来,Qakbot 一直是各种勒索软件团伙及其附属公司的初始感染媒介,包括 Conti、ProLock、Egregor、REvil、RansomExx、MegaCortex,以及最近的 Black Basta。

评论0次